Configuración de ADFS para Office 365: Guía paso a paso

Office 365 es un conjunto web de aplicaciones de productividad de nivel empresarial que se ofrece mediante suscripción. En cuanto pague el plan de suscripción, Office 365 estará listo para usarse. Pero siempre puedes configurar funciones adicionales. Una de estas funciones que puede ser útil para las empresas que utilizan Microsoft Office 365 y Active Directory Domain Services es Active Directory Federation Services (ADFS) para Office 365. ADFS ofrece ventajas para la autenticación y la seguridad, como el inicio de sesión único (SSO).

Añada un nivel adicional de seguridad y protección con el backup de datos en la nube de Microsoft Office 365. Pruebe NAKIVO Backup & Replication. Se trata de una solución todo en uno que ofrece una protección completa para sus infraestructuras virtuales, físicas, en la nube y SaaS, a la vez que le ahorra tiempo, esfuerzo y dinero.

¿Para qué sirve la ADFS?

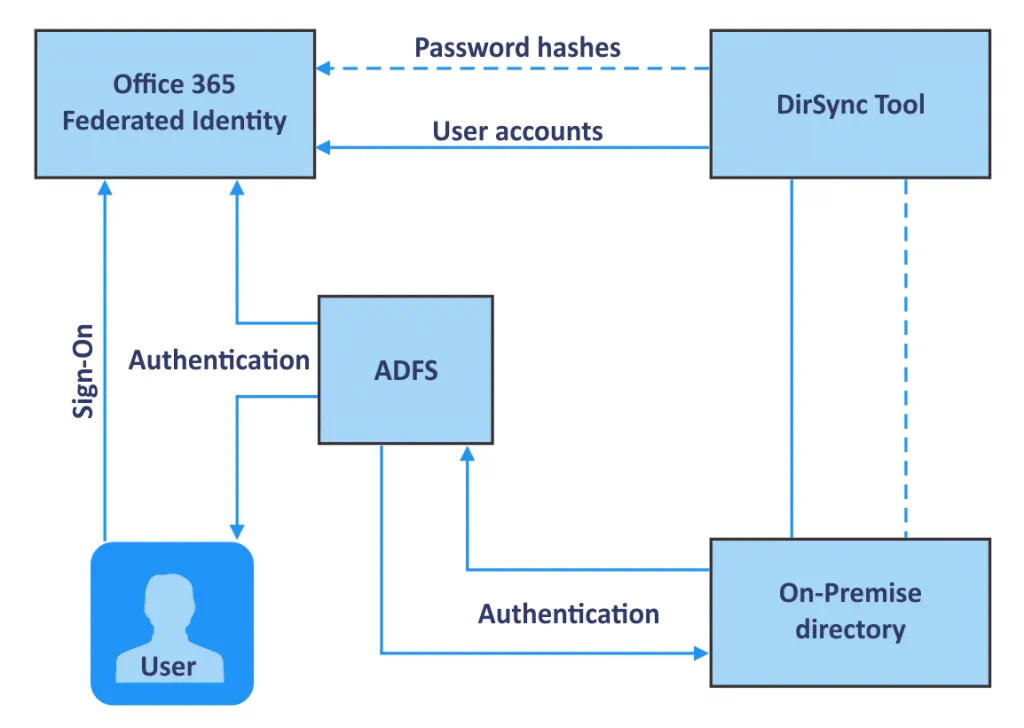

Active Directory Federation Services (ADFS) es una solución de autenticación basada en web y de inicio de sesión único (SSO) de Microsoft. Con SSO, los usuarios pueden utilizar un único conjunto de credenciales (nombre de usuario y contraseña) para acceder a varias aplicaciones o sitios web relacionados pero independientes. ADFS permite a los usuarios acceder a aplicaciones que no son compatibles con la autenticación estándar de Active Directory Windows. ADFS es un componente del SO Windows Server, por ejemplo, Windows Server 2016 proporciona ADFS v.4.0 (ADFS 2016 es lo mismo que ADFS 4.0). Los usuarios pueden utilizar un único conjunto de credenciales para acceder a los servicios y aplicaciones que están integrados con Active Directory a través de SSO, así como acceder a los servicios nativos de Windows. ADFS puede utilizarse como alternativa a la identidad en la nube y puede ayudar a resolver problemas relacionados con la gestión de contraseñas. Después de configurar ADFS para Office 365, los usuarios podrán utilizar su nombre de usuario y contraseña del dominio de Windows para acceder a las aplicaciones de Office 365.

Además, ADFS utiliza el modelo de autorización de control de acceso basado en reclamaciones para proteger las aplicaciones mediante el uso de identidad federada. La gestión de identidades federadas permite a los usuarios utilizar los mismos datos de identificación para obtener acceso a través de múltiples redes/servicios de la organización.

¿Cómo funciona ADFS con Office 365?

En primer lugar, el usuario debe seguir la URL proporcionada por la ADFS.

A continuación, el usuario se autentica a través de Active Directory de una organización.

Tras la autenticación, ADFS proporciona un acceso autorizado al usuario.

El navegador web del usuario reenvía la solicitud a la aplicación de destino, como Office 365, y esta aplicación concede o deniega el acceso.

ADFS con Windows Server 2016 también proporciona SSO con Azure MFA y permite iniciar sesión con Microsoft Passport.

Requisitos para la configuración de Office 365 ADFS

Para la configuración de Office 365 ADFS, necesita lo siguiente en su entorno:

- Controlador de dominio de Active Directory (Windows Server 2016 o posterior)

- Servidores de federación de Active Directory unidos al mismo dominio

- DNS configurado para resolver nombres de dominio en direcciones IP

- Una cuenta de servicio para ADFS en el dominio de Active Directory

- Un certificado SSL válido

- Un navegador web compatible con certificados SSL

- JavaScript y las cookies están activados en un navegador web

- Puertos TCP 443, 49443 para conexiones entrantes área habilitada

Cómo configurar ADFS para Office 365

Exploremos cómo configurar ADFS en Windows Server 2016.

Controlador de dominio. En primer lugar, debe disponer de un controlador de dominio de Active Directory (ADDC). Como este artículo trata sobre la configuración de ADFS para Office 365, no entraremos en la implementación de un controlador de dominio. Puedes encontrar más información sobre el principio de instalación de un controlador de dominio en La Guía Completa de VMware Clustering. En este ejemplo, tenemos un controlador de dominio que ejecuta Windows Server 2016 cuyo nombre completo es win2016dc@officedomain.net (nombre de host – win2016dc, nombre de dominio – officedomain.net).

Un usuario del dominio. Crear un usuario con privilegios administrativos en un dominio para ADFS. En este ejemplo, el adfssrv antes de pasar a configurar ADFS.

Añadir el rol ADFS

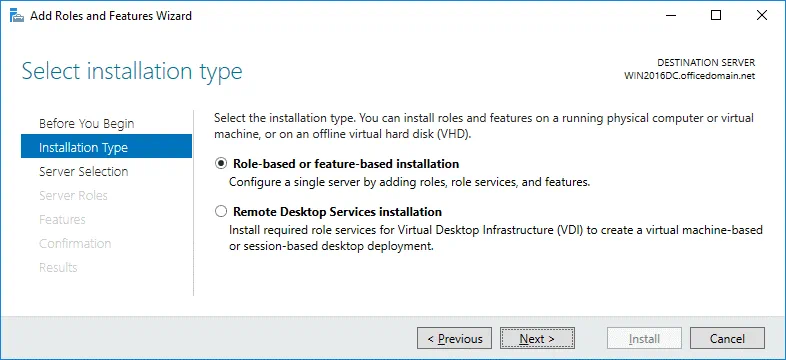

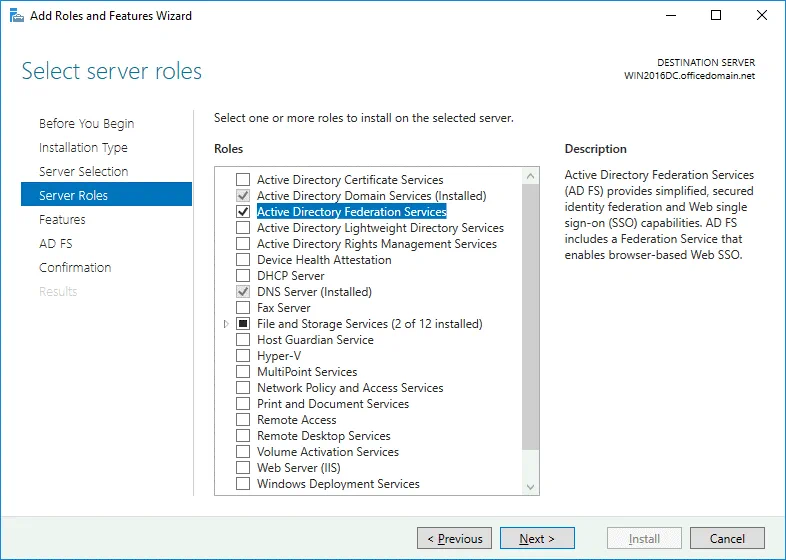

Ahora tiene que instalar el rol ADFS en su máquina Windows Server. En esta entrada de blog, este rol se instala en el controlador de dominio que ejecuta Windows Server 2016 mediante la interfaz gráfica de usuario (GUI) y el flujo de trabajo se demuestra con un gran número de capturas de pantalla. Sin embargo, es posible utilizar PowerShell como alternativa si te gusta la interfaz de línea de comandos.

En Administrador de servidores (una ventana que se abre de forma predeterminada al arrancar Windows Server 2016), haga clic en Agregar roles y funciones. Se abre la ventana del Asistente para agregar funciones y roles en la que tiene que configurar algunos pasos.

Antes de empezar. Este es un paso introductorio que puede saltarse.

Tipo de instalación. Seleccione Instalación basada en roles o en funciones. Pulse Siguiente en cada paso del asistente para continuar.

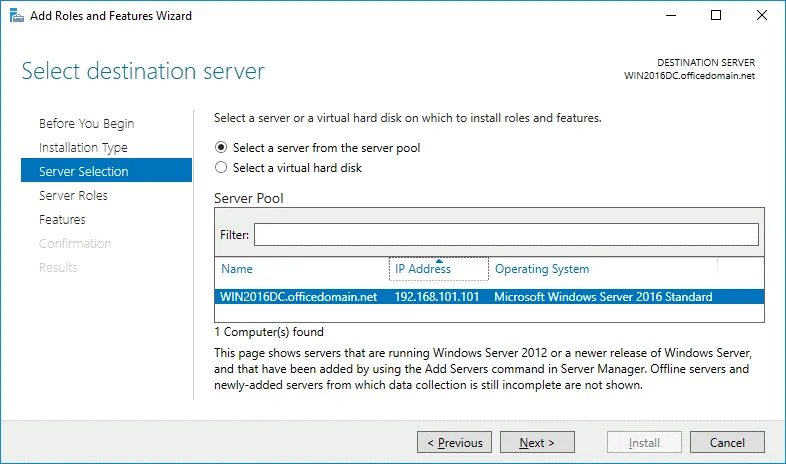

Selección de servidor. Seleccione un servidor del grupo de servidores: WIN2016DC.officedomain.net (está seleccionado por defecto en nuestro caso porque sólo tenemos un servidor).

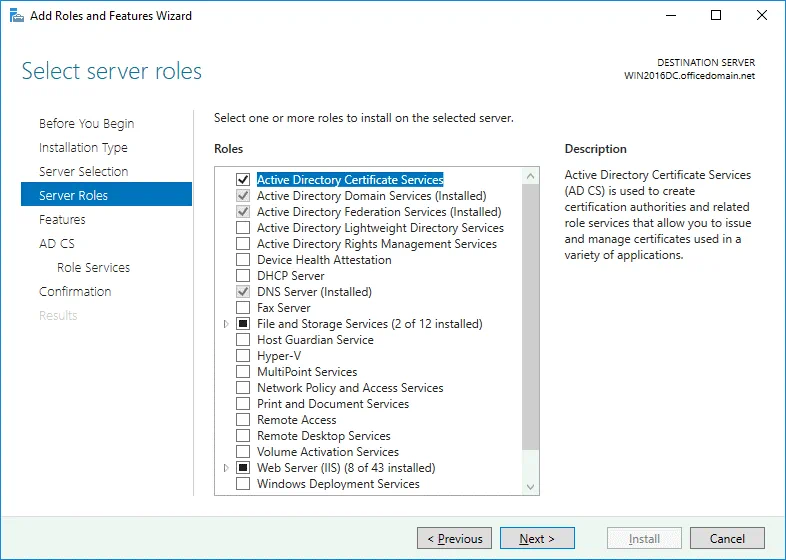

Roles de servidor. Seleccione la casilla situada junto a Servicios de federación de Active Directory.

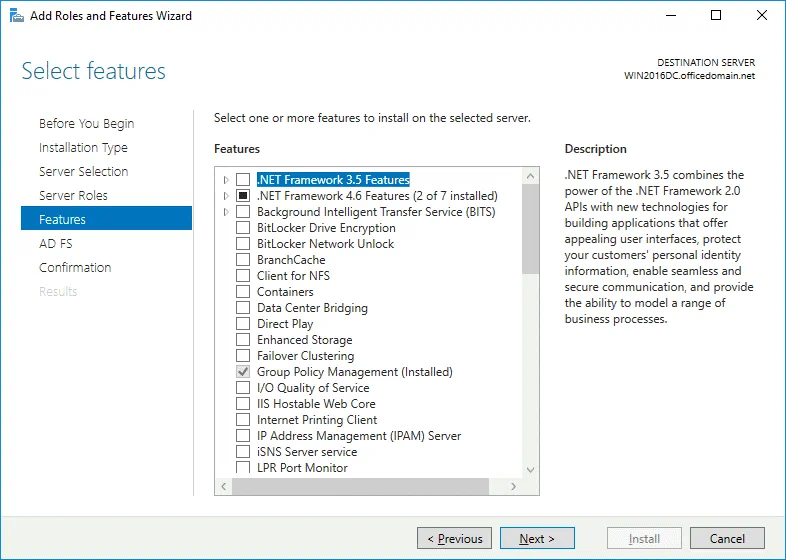

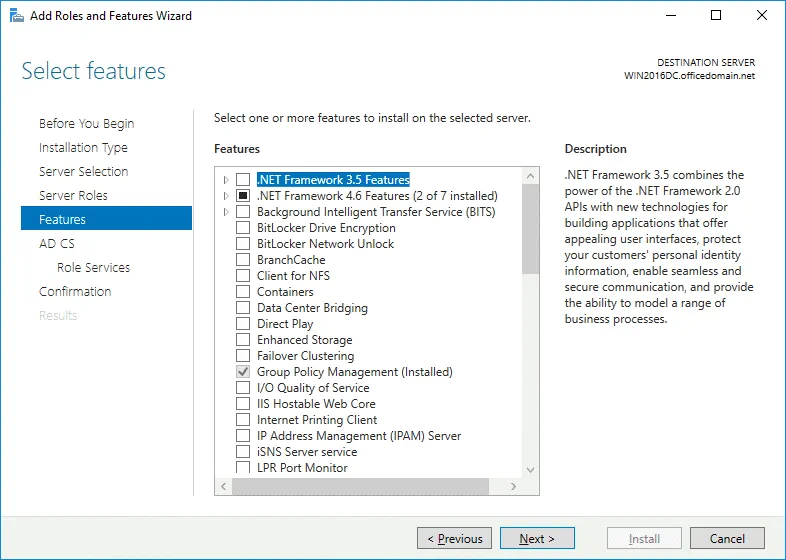

Funciones. Se seleccionan las funciones necesarias para instalar los Servicios de federación de Active Directory, como .NET Framework.

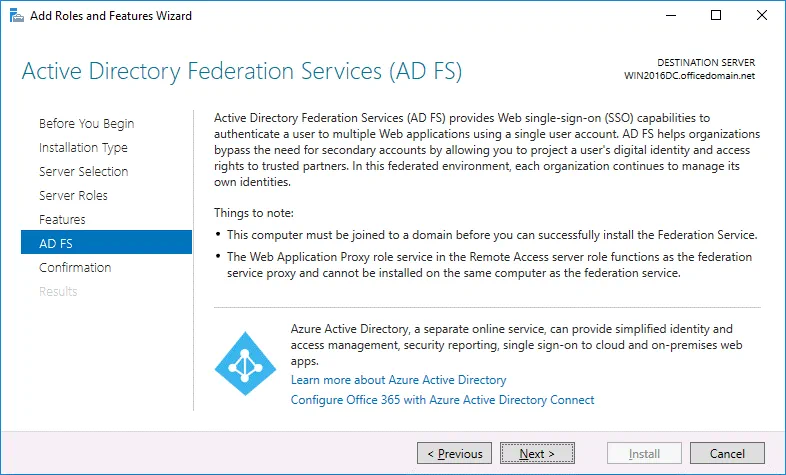

AD FS. Haga clic en Siguiente en este paso después de leer la descripción de los Servicios de federación de Active Directory.

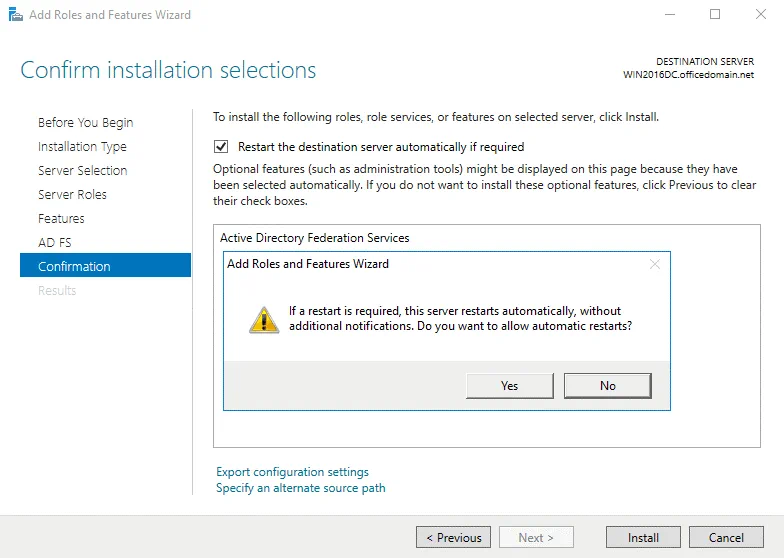

Confirmación. Puede marcar la casilla para reiniciar el servidor de destino automáticamente si es necesario y pulsar Sí para confirmar. Por último, haga clic en Instalar para configurar ADFS para Office 365.

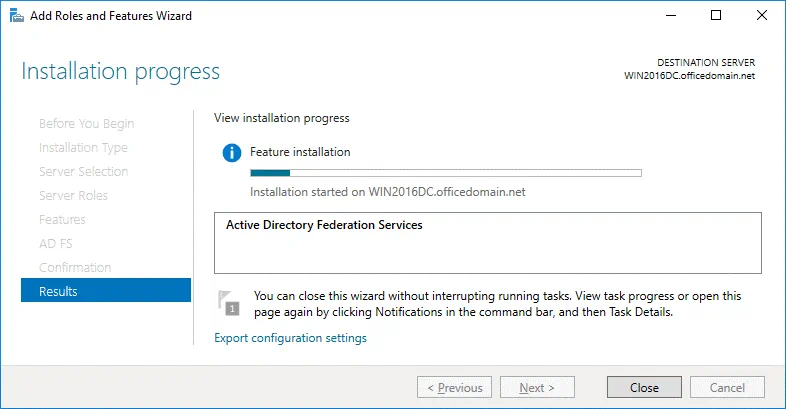

Resultados. Espere a que finalice el proceso de instalación de ADFS 2016.

Una vez finalizada la instalación de ADFS, el servidor debe reiniciarse.

Instalación de ADCS para crear un certificado

Antes de continuar con la configuración de ADFS para Office 365, debe crear un certificado. Para ello es necesario instalar Active Directory Certificate Services. En Administrador de servidores, haga clic en Añadir funciones y características. Como se describe en la sección anterior, se abre el Asistente para agregar funciones y roles.

Tipo de instalación. Seleccione Instalación basada en roles o en funciones. Pulse Siguiente en cada paso del asistente para continuar (como ha hecho antes al instalar ADFS).

Selección de servidor. Seleccione un servidor del grupo de servidores: WIN2016DC.officedomain.net (como se describe para instalar ADFS).

Roles de servidor. Seleccione la casilla situada junto a Servicios de certificados de Active Directory. Las funciones relacionadas, como IIS (Internet Information Services), se seleccionan automáticamente.

Funciones. En este paso deben seleccionarse las funciones de .NET Framework (se seleccionan por defecto como funciones relacionadas).

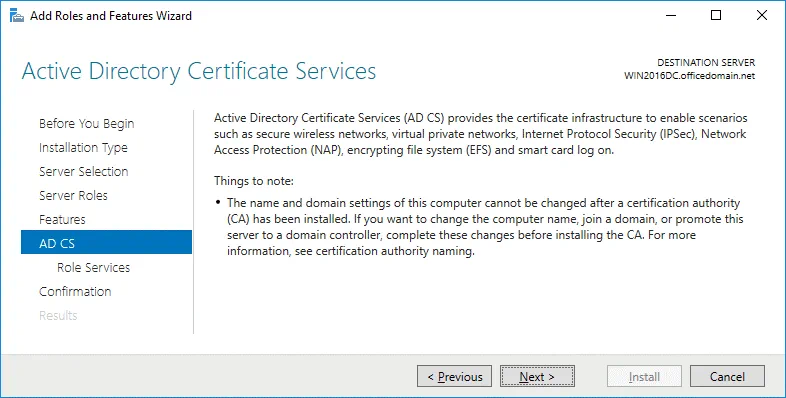

AD CS. No hay nada que configurar en este paso. Puede leer la descripción de Active Directory Certificate Services y continuar.

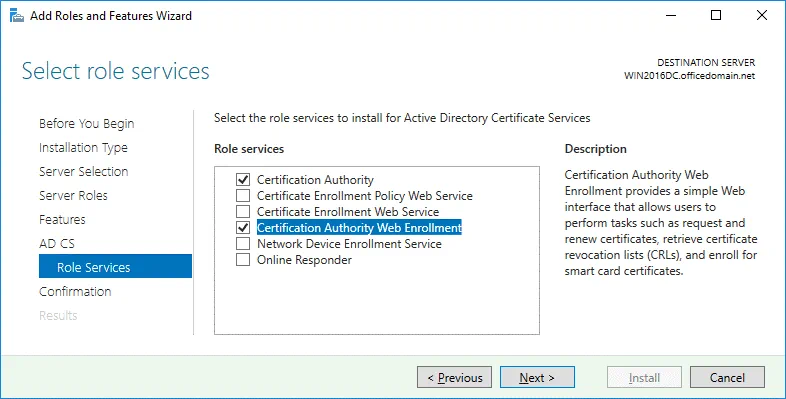

Servicios de rol. Seleccione las casillas de verificación situadas junto a los servicios Autoridad de certificación e Inscripción web de la autoridad de certificación.

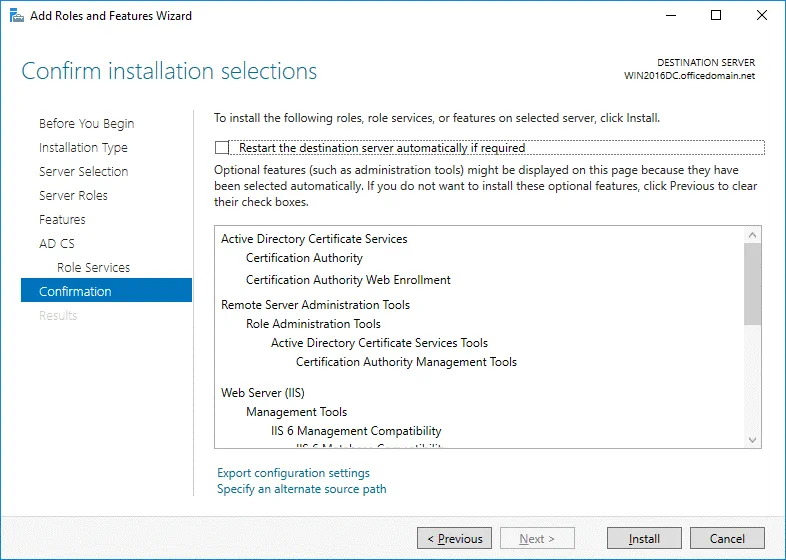

Confirmación. Compruebe su configuración, marque la casilla para reiniciar el servidor de destino automáticamente si es necesario y pulse Instalar para iniciar el proceso de instalación.

Configuración ADCS

Ahora debe realizar la configuración posterior a la implementación de los Servicios de certificados de Active Directory antes de continuar con la configuración de ADFS para Office 365. En el Administrador de servidores, haga clic en el triángulo amarillo situado junto al icono de la bandera. En el menú que se abre, haga clic en Configurar certificados de Active Directory en este equipo.

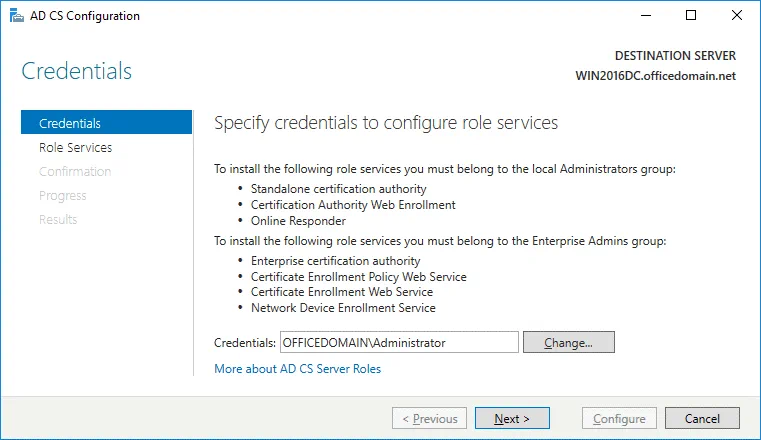

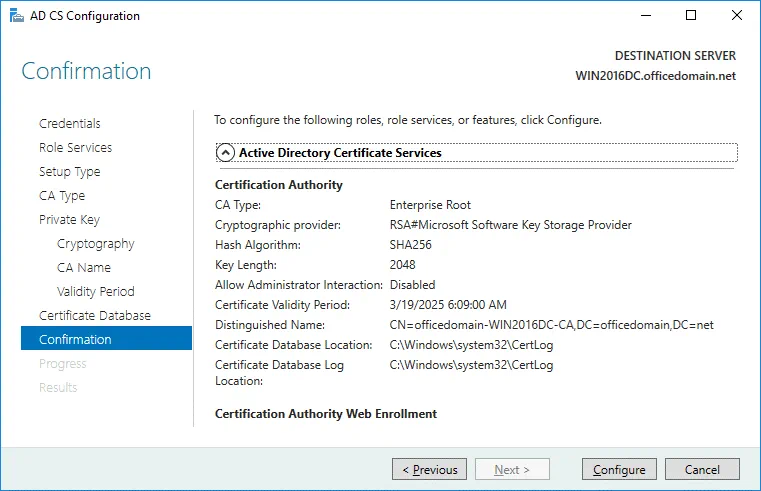

Credenciales. Especifique las credenciales para configurar los servicios de rol. En nuestro caso, OFFICEDOMAIN\Administrator es la cuenta utilizada para instalar los servicios de rol seleccionados. Pulse Siguiente en cada paso del asistente para continuar.

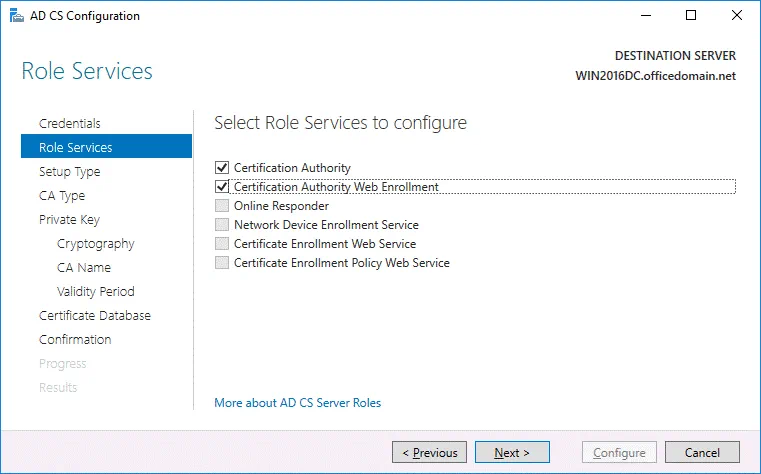

Servicios de rol. Para elegir la Autoridad de Certificación y la Inscripción Web de la Autoridad de Certificación, seleccione las casillas de verificación correspondientes.

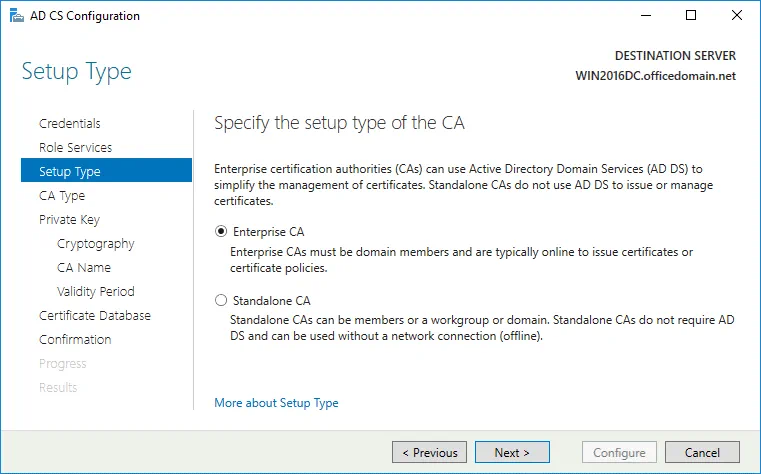

Tipo de instalación. Seleccione Enterprise CA porque en este caso se utilizan los servicios de dominio de Active Directory.

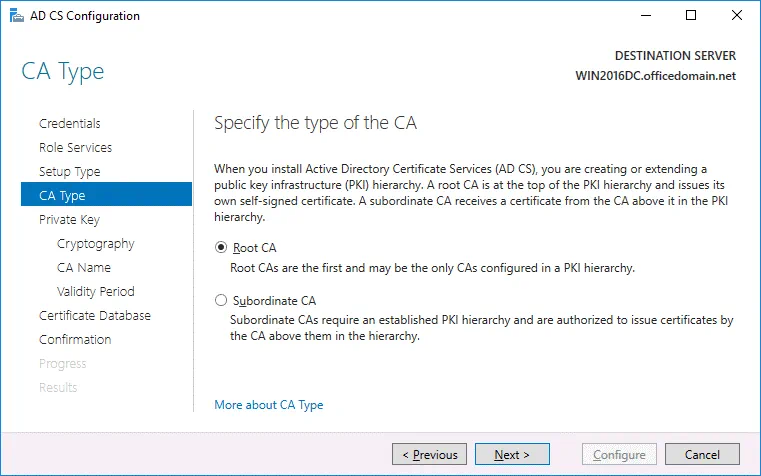

Tipo CA. Especifique el tipo de CA. Seleccione la CA raíz que sea la primera en una jerarquía de infraestructura de clave pública (PKI).

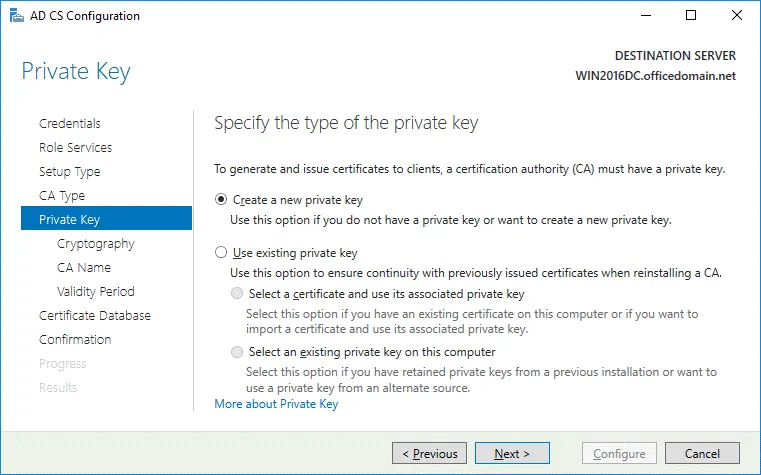

Llave privada. Para especificar el tipo de clave privada, seleccione Crear una nueva clave privada.

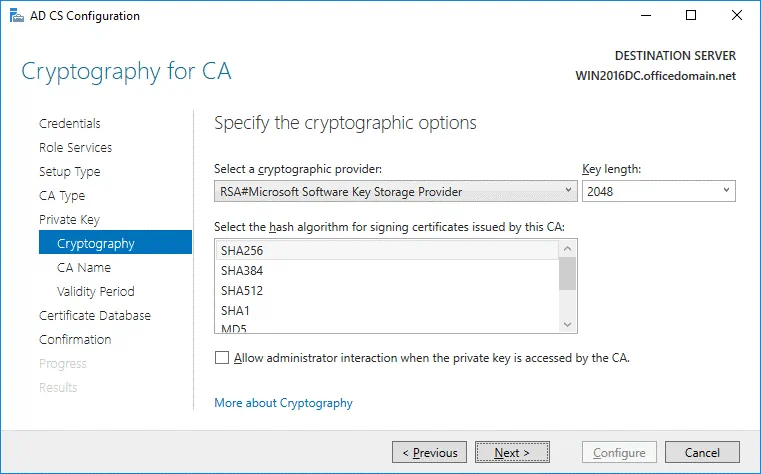

Criptografía. Especifique las opciones criptográficas para CA. En este ejemplo, se selecciona el proveedor de almacenamiento de claves de software RSA#Microsoft con una longitud de clave de 2048. Se selecciona SHA256 como algoritmo hash.

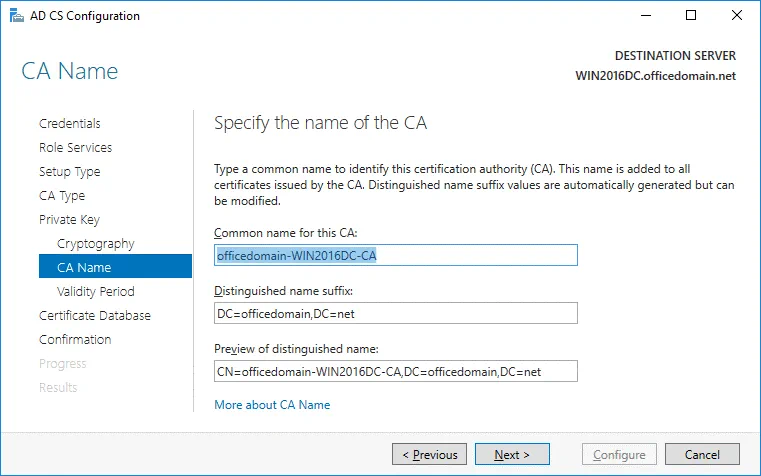

Nombre CA. Especifique el nombre de la CA. En este ejemplo se utilizan los siguientes parámetros.

Nombre común de esta CA: officedomain-WIN2016DC-CA

Sufijo del nombre distinguido: DC=officedomain ,DC=net

Vista previa del nombre distinguido: CN=officedomain-WIN2016DC-CA,DC=officedomain,DC=net

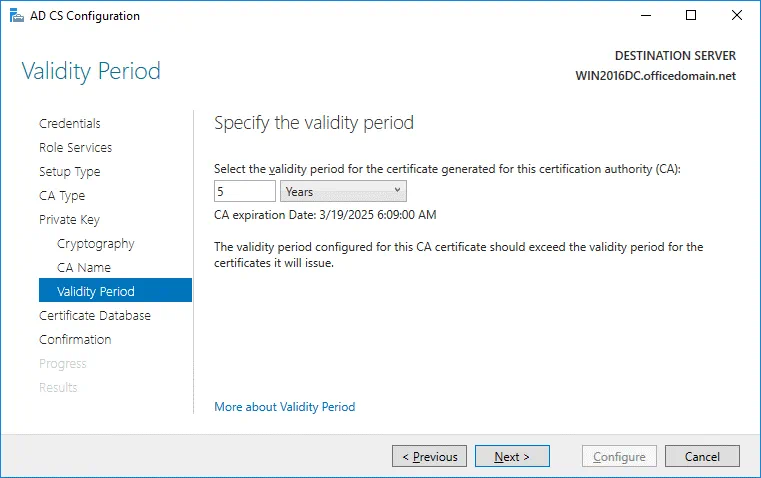

Periodo de validez. Especifique el periodo de validez del certificado generado para esta autoridad de certificación (CA), por ejemplo, 5 años.

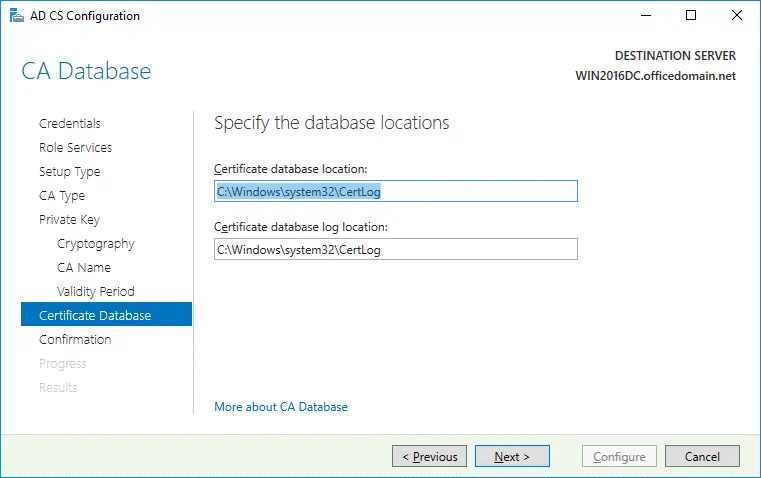

Base de datos de certificados. Especifique las ubicaciones de las bases de datos. Puede mantener los valores por defecto.

Ubicación de la base de datos de certificados: C:\Windows\system32\CertLog

Ubicación del registro de la base de datos de certificados: C:WindowsSystem32CertLog

Confirmación. Compruebe la configuración de Active Directory Certificate Services y, si todo es correcto, pulse Configurar.

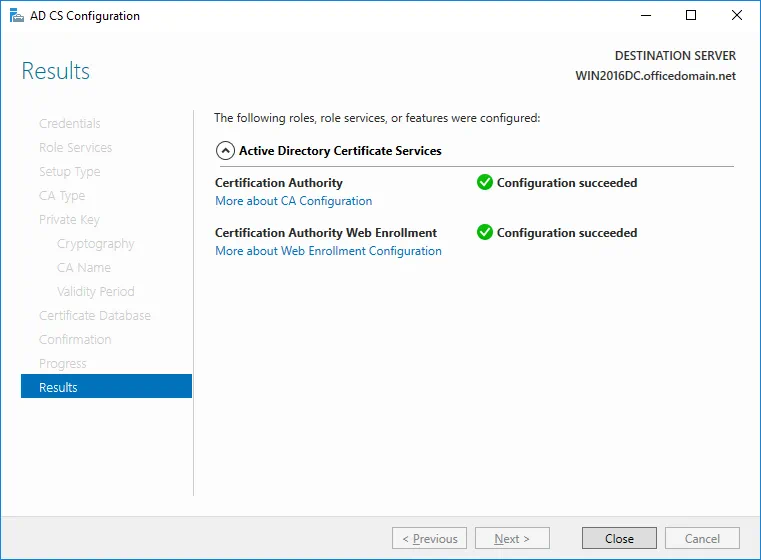

Si ves el mensaje Configuración correcta, entonces todo está correcto y puedes cerrar la ventana.

Edición de una plantilla de certificado

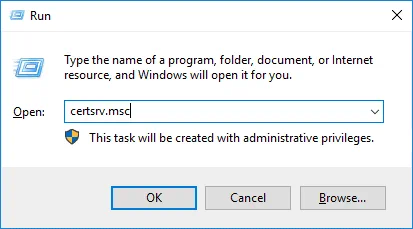

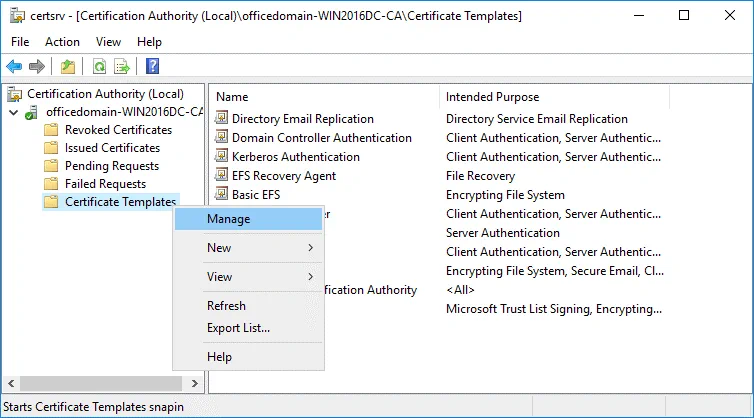

Para editar una plantilla de certificado, abra la ventana de configuración de la Autoridad de Certificación pulsando Win+R y ejecutando certsrv.msc

En la ventana abierta de la Autoridad de Certificación, haga clic con el botón derecho del ratón en Plantillas de certificados y, en el menú contextual, haga clic en Gestionar.

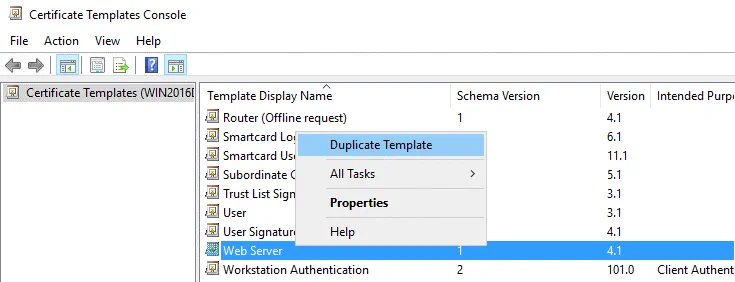

En la Consola de plantillas de certificados abierta, haga clic con el botón derecho del ratón en Servidor web y, en el menú contextual, pulse Duplicar plantilla.

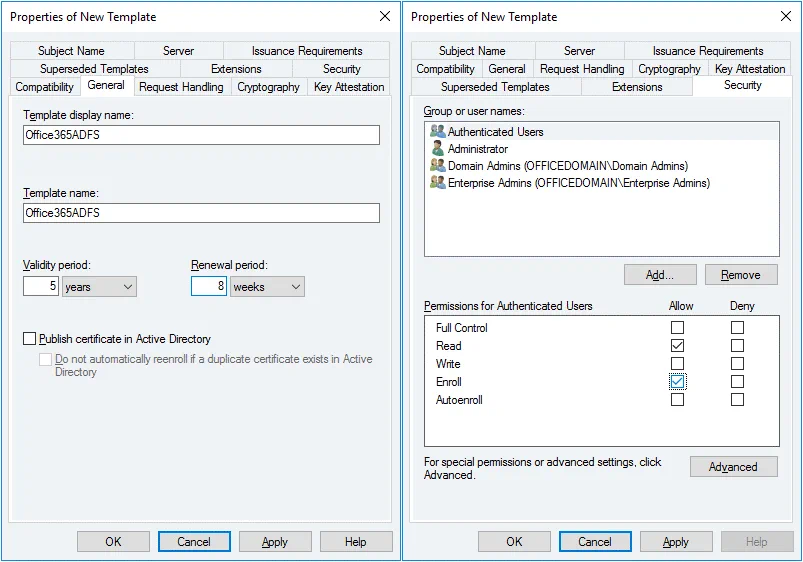

Se abre la ventana Propiedades de la nueva plantilla. En la pestaña General, introduzca el nombre para mostrar y el nombre de la plantilla. Estamos configurando ADFS para Office 365, por lo tanto, el nombre de la plantilla es Office365ADFS en este ejemplo. También puede establecer el periodo de validez del certificado.

En la pestaña Seguridad seleccione Usuarios autenticados y en los permisos para usuarios autenticados marque la casilla Permitir Inscribirse (véase la captura de pantalla siguiente).

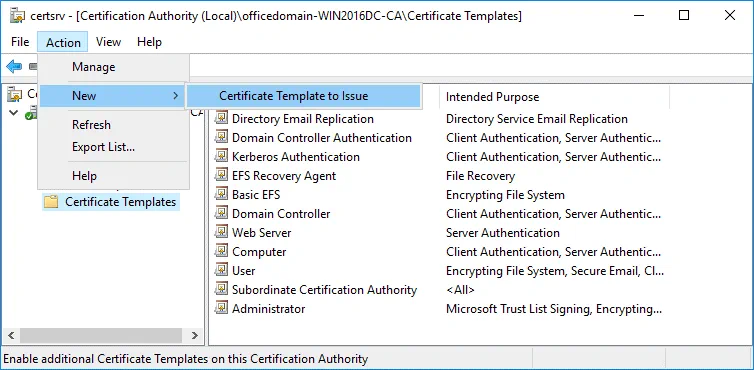

Ahora, en la ventana de la Autoridad de Certificación (certsrv), haga clic en Acción > Nuevo > Plantilla de certificado para emitir.

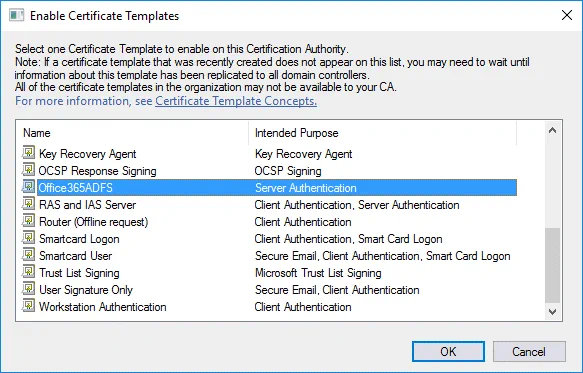

En la ventana Habilitar plantillas de certificados, seleccione la plantilla que ha creado anteriormente(Office365ADFS en este caso) y pulse Aceptar.

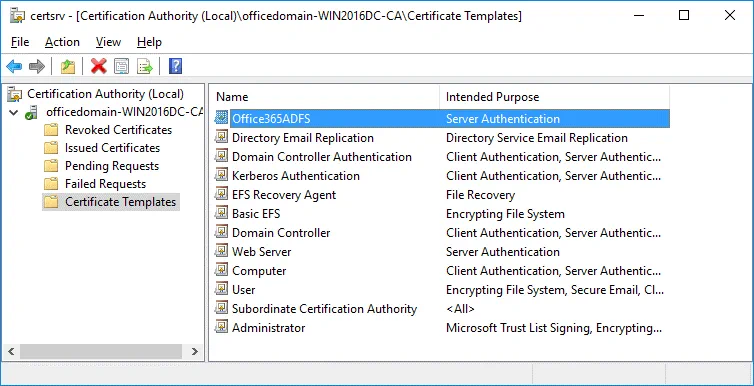

Ahora su plantilla Office365ADFS aparece en la lista de plantillas del directorio Plantillas de certificados de la lista Autoridad de certificación.

Crear un nuevo certificado

Vaya a Inicio > Ejecutar y abra el Administrador de Certificados con el comando:

certlm

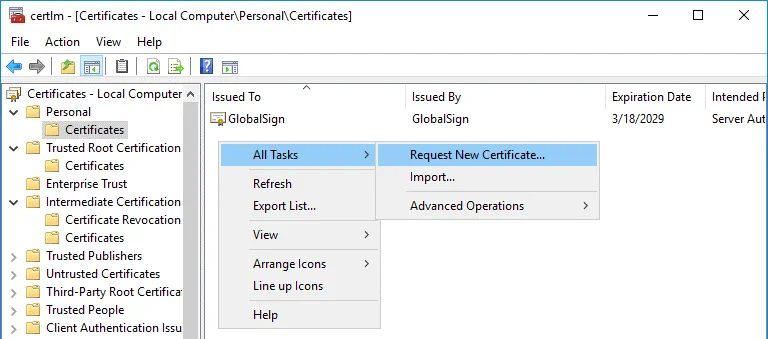

En la ventana certlm que se abre, vaya a Personal > Certificates, luego haga clic con el botón derecho del ratón en el lugar vacío de la sección derecha de la ventana. En el menú contextual, seleccione Todas las tareas > Solicitar nuevo certificado.

Antes de empezar. No hay nada que configurar en este paso. Haga clic en Siguiente para continuar.

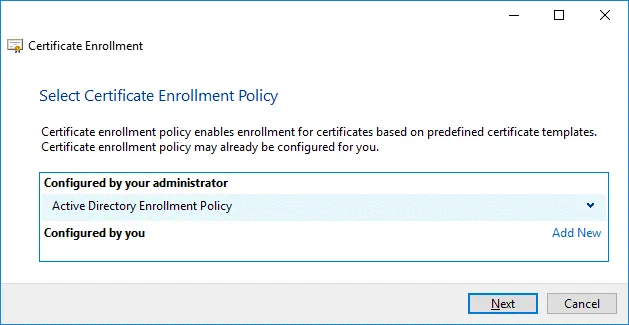

Seleccione Política de inscripción de certificados. En este paso se pueden utilizar los ajustes predeterminados.

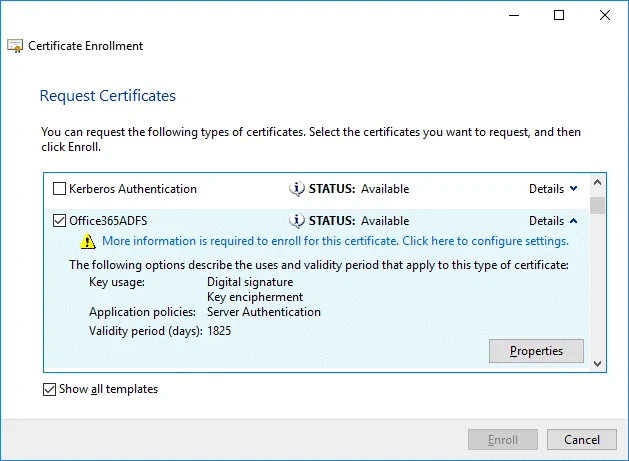

Solicitar certificados. Seleccione su plantilla de certificado Office365ADFS marcando la casilla de verificación, haga clic en Detalles para expandir los ajustes y, a continuación, haga clic en Propiedades.

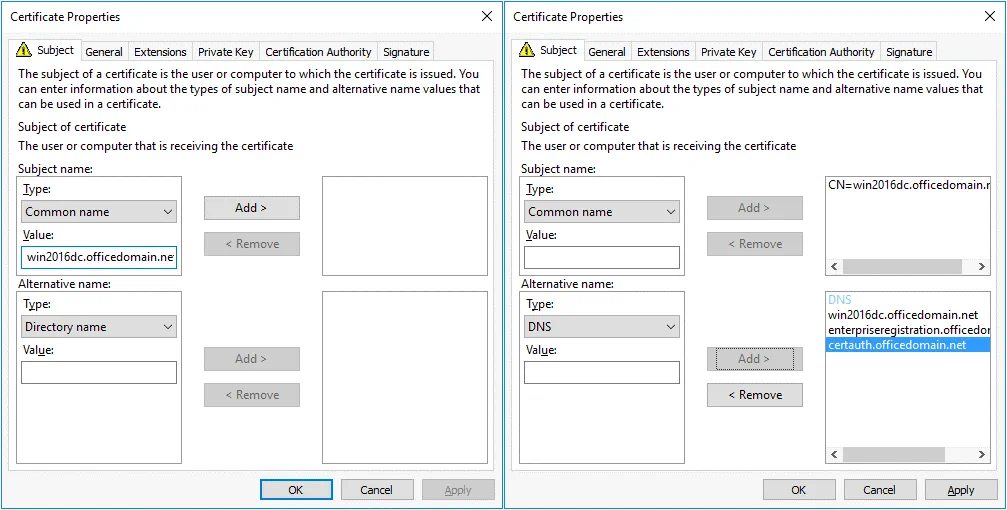

Se abre la ventana Propiedades del certificado. En la pestaña Materia, busque la sección Nombre de la materia y, en el menú desplegable, seleccione Nombre común como tipo. Introduzca el valor que es un nombre de dominio completo (FQDN) de su servidor Windows en el que está instalado ADFS, por ejemplo: win2016dc.officedomain.net (véase la captura de pantalla de la izquierda).

Del mismo modo, en la sección Nombre alternativo, añada tres valores. Tipo: DNS.

win2016dc.officedomain.net

enterpriseregistration.officedomain.net

certauth.officedomain.net

Nota: Un certificado debe ser compatible con la autenticación de servidor EKU y poder exportar la clave privada. Todos los servidores de una granja deben utilizar el mismo certificado. Después de configurar el primer servidor ADFS de la granja, debe exportarse un certificado a otro servidor. No puede utilizar certificados diferentes con huellas digitales diferentes.

Se puede utilizar una plantilla de certificado para un servidor web u otro certificado para crear su certificado personalizado. La condición principal es el EKU correcto. Otro punto importante es utilizar valores correctos para el nombre de la asignatura y el nombre alternativo de la asignatura.

enterpriseregistration.[domain-name ] se utiliza para permitir que los clientes se registren a través de Workplace Join y proporciona mecanismos para implementar Condition Access para aplicaciones web cuya autenticación se configura a través de ADFS. La configuración de Office 365 ADFS también puede utilizar este principio.

certauth.[domain-name] permite la autenticación mediante tarjetas inteligentes, incluidas las tarjetas inteligentes virtuales.

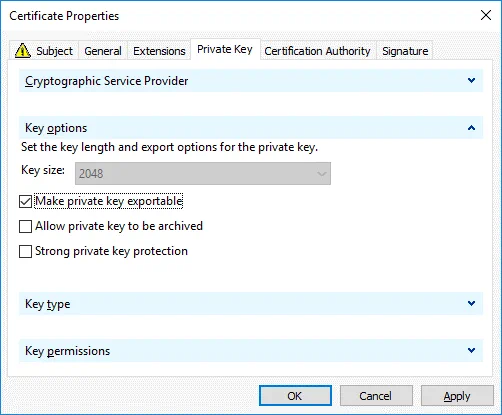

En la pestaña Clave privada, active la casilla Hacer exportable la clave privada.

Pulsa OK para guardar los ajustes.

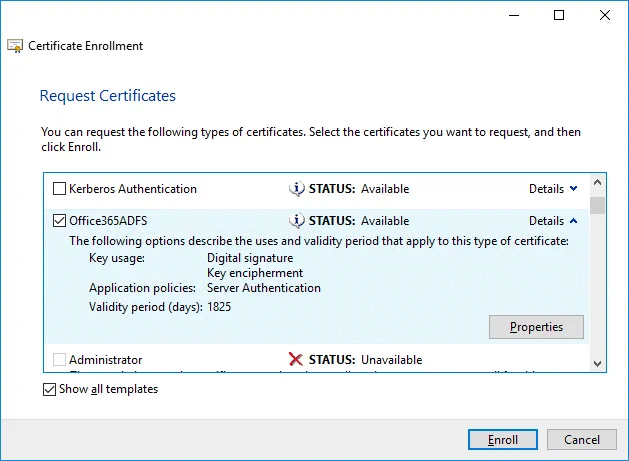

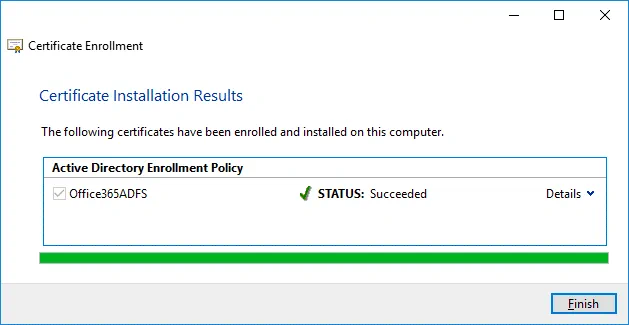

Se define toda la información necesaria para matricular el certificado. Haga clic en Inscribirse para continuar.

Si el estado es Correcto en el paso Resultados de la instalación del certificado del asistente, haga clic en Finalizar para cerrar la ventana.

Exportación de un certificado para la configuración de Office 365 ADFS

Debe exportar un certificado a un archivo que pueda utilizarse en el servidor actual y en otros servidores Windows de la granja ADFS.

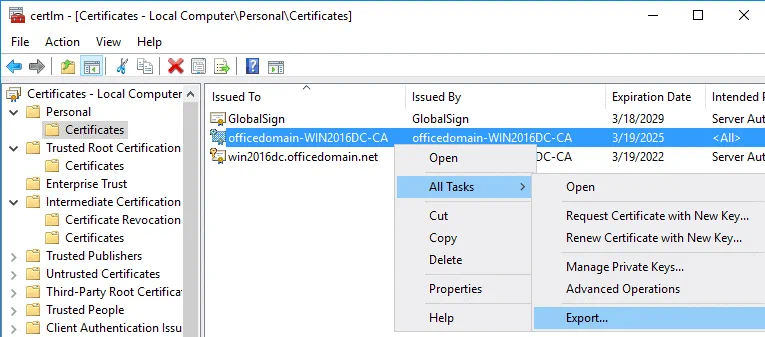

Ejecute certlm si aún no lo ha hecho.

Vaya a Personal > Certificates, seleccione su certificado. En nuestro ejemplo, el certificado seleccionado es officedomain-WIN2016DC-CA. Haga clic con el botón derecho del ratón en el certificado y, en el menú contextual, seleccione Todas las tareas > Exportar.

Se abrirá el Asistente para la exportación de certificados.

Bienvenido al Asistente de exportación de certificados. Este es el primer paso del asistente utilizado para la introducción. No hay nada que configurar y puede hacer clic en Siguiente para continuar.

Exportar clave privada. Seleccione Sí, exportar la clave privada.

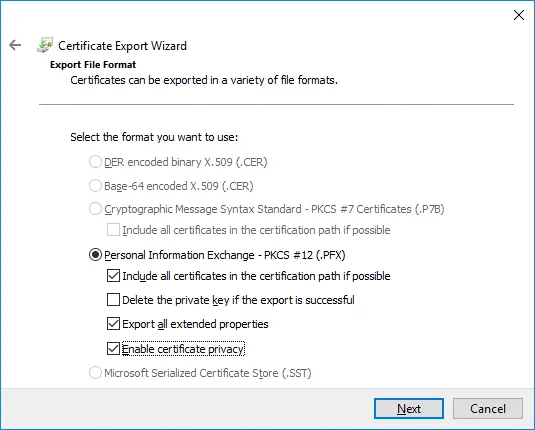

Formato de archivo de exportación. Seleccione Personal Information Exchange – PKCS #12 (.PFX) como formato de archivo. A continuación, seleccione las siguientes casillas:

- Si es posible, incluya todos los certificados en la ruta de certificación

- Exportar todas las propiedades ampliadas

- Activar la privacidad de los certificados

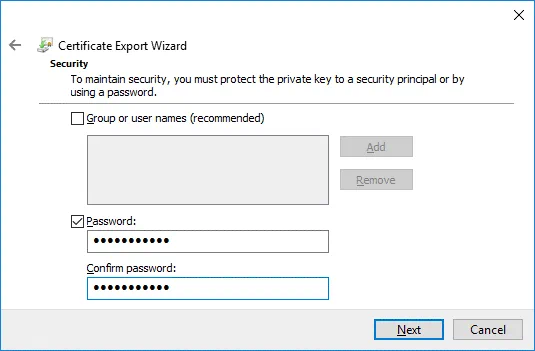

Seguridad. Seleccione la casilla Contraseña, introduzca su contraseña y confírmela.

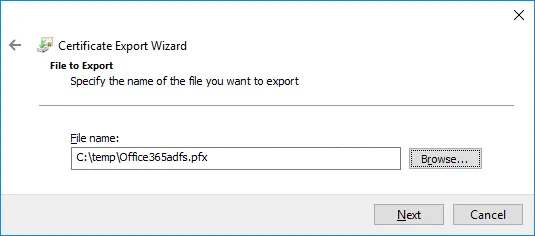

Archivo a exportar. Haga clic en Examinar y seleccione el destino y el nombre de archivo del certificado exportado. En este ejemplo, el nombre del archivo a exportar es C:\temp\Office365adfs.pfx

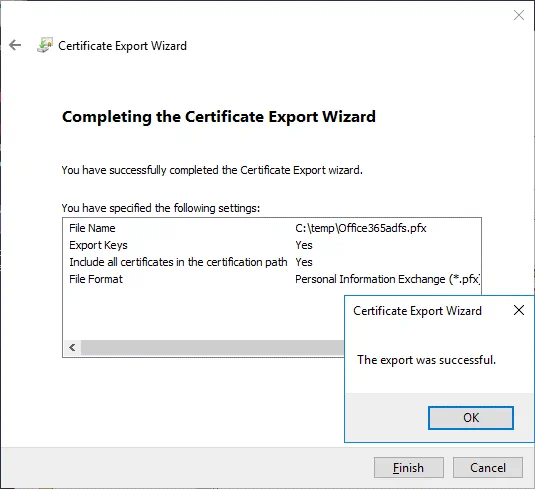

Finalización del Asistente de Exportación de Certificados. Ahora todo está listo para la exportación. Pulse Finalizar para exportar el certificado. La exportación se ha realizado correctamente. Pulse OK para cerrar la ventana.

Configuración de ADFS para Office 365

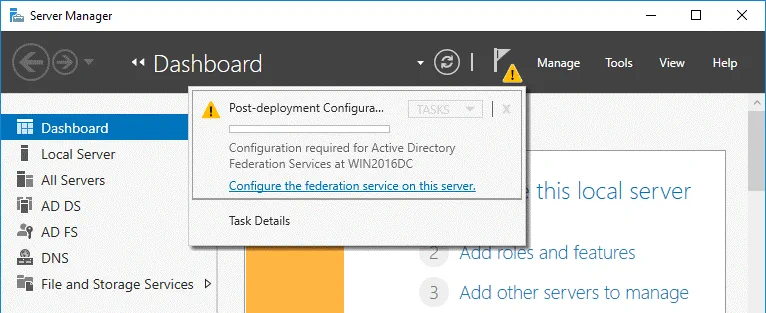

Después de instalar el rol ADFS y crear/exportar un certificado, puede reanudar la configuración de Office 365 ADFS.

Abra el Administrador de servidores y haga clic en el icono de la bandera con el triángulo amarillo. En el menú que se abre, haga clic en Configurar el servicio de federación en este servidor para realizar la configuración posterior a la instalación.

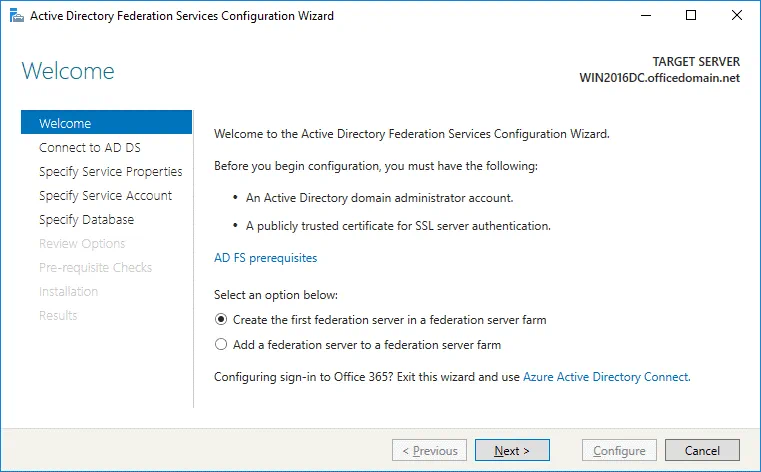

Se abrirá el Asistente de configuración de los servicios de federación de Active Directory.

Bienvenido. En el primer paso del asistente, seleccione la opción: Crear el primer servidor de federación en una granja de servidores de federación. Pulsa Siguiente para continuar.

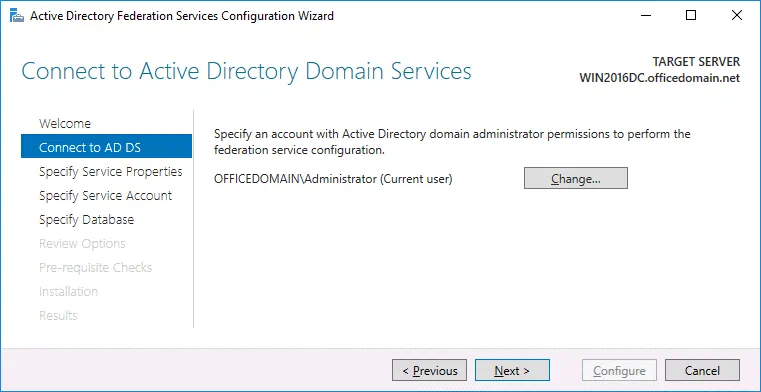

Conéctese a AD DS. Seleccione la cuenta con permisos del administrador del dominio AD(OFFICEDOMAIN\Administrator en este caso). Puede hacer clic en el botón Cambiar y seleccionar otro usuario.

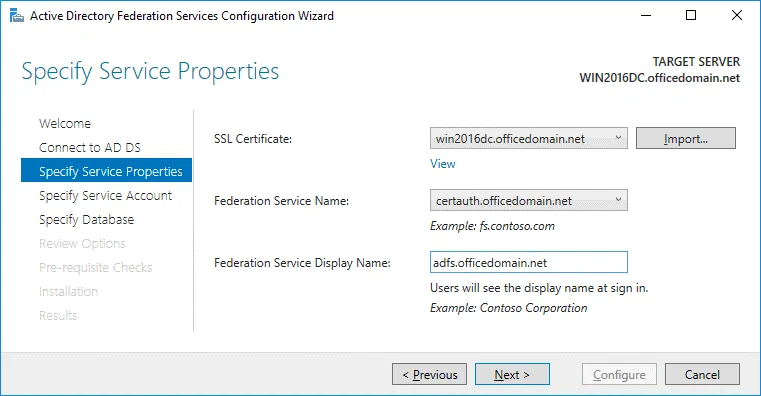

Especifique las propiedades del servicio. Certificado SSL: win2016dc.officedomain.net (seleccione el certificado que ha creado anteriormente en el menú desplegable. Como alternativa, haga clic en el botón Importar y busque el archivo de certificado exportado).

Nombre del servicio de federación: certauth. officedomain .net

Nombre para mostrar del servicio de federación: adfs.officedomain.net (este nombre se mostrará a los usuarios que inicien sesión).

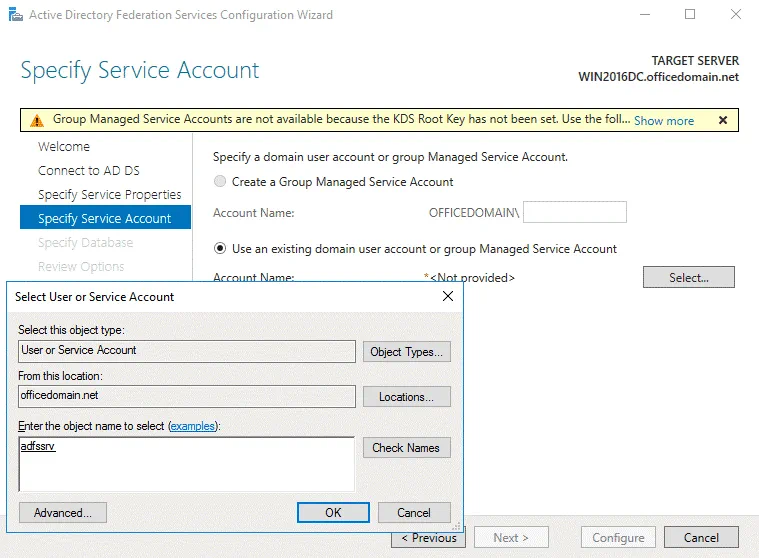

Especifique la cuenta de servicio. Especifique una cuenta de usuario o grupo de dominio. En nuestro ejemplo se ha seleccionado la segunda opción: Utilizar una cuenta de usuario o grupo de dominio existente. Haga clic en Seleccionar para elegir la cuenta con permisos de administración (al principio de este tutorial se creó una cuenta especial adfssrv ).

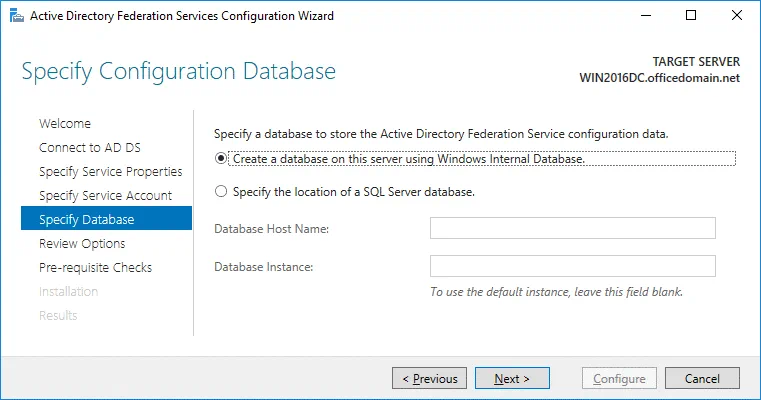

Especifique la base de datos. En este paso debe especificar una base de datos para almacenar los datos de configuración del Servicio de federación de Active Directory. Para organizaciones pequeñas y entornos ADFS se puede utilizar la base de datos interna. Se recomienda MS SQL Server Database para grandes instalaciones de ADFS. En este ejemplo, seleccionamos la primera opción:

Crear una base de datos en este servidor utilizando la base de datos interna de Windows.

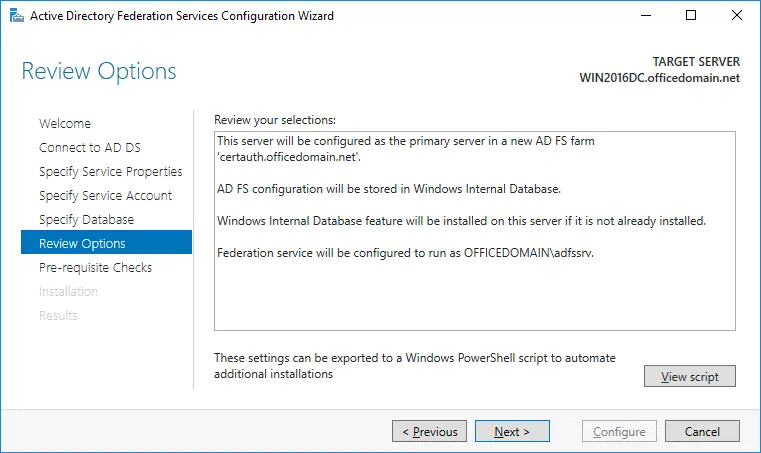

Opciones de revisión. Revise sus opciones. Puede hacer clic en Ver script y guardar el script de configuración. Esto puede ser útil si desea implementar varios servidores de federación de Active Directory.

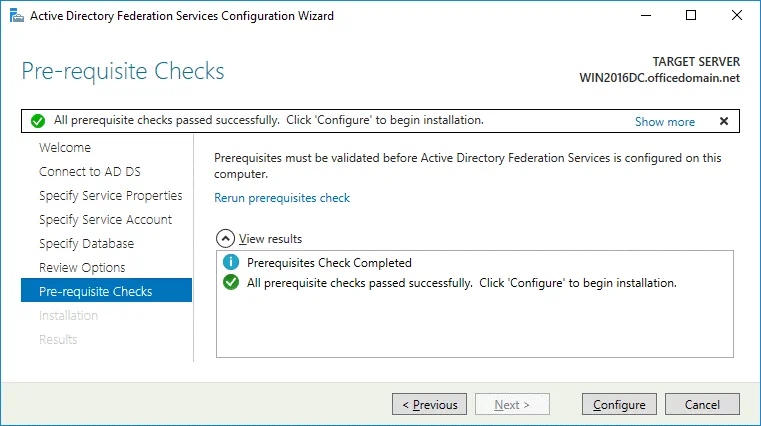

Comprobaciones de prerrequisitos. Un sistema comprueba los parámetros de configuración. Si todo es correcto, verá el mensaje: Todas las comprobaciones de requisitos previos se han realizado correctamente. Haga clic en Configurar para iniciar la instalación. Espere hasta que la configuración de Office 365 ADFS haya finalizado.

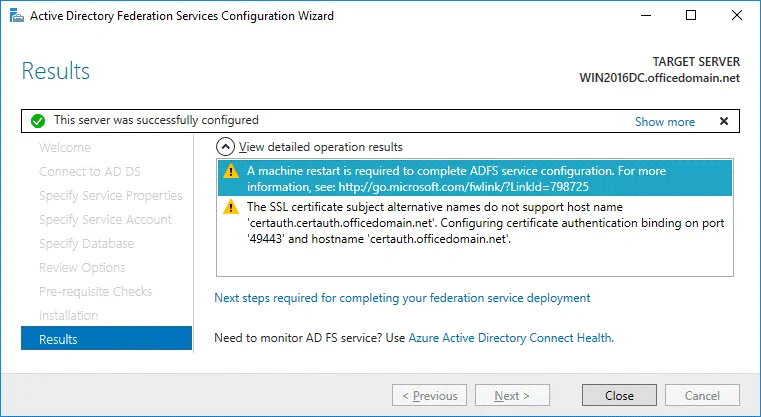

Resultados. En caso de instalación correcta, verá el mensaje: Este servidor se ha configurado correctamente. Puede cerrar el asistente.

Ejecute PowerShell como Administrador y ejecute el comando:

Set-AdfsProperties -EnableIdpInitiatedSignonPage $true

Es posible comprobar el parámetro EnableIdpInitiatedSignonPage con el comando Get-AdfsProperties comando.

Puede probar la página de inicio de sesión ADFS en su navegador web utilizando uno de los enlaces:

https://win2016dc.officedomain.net/adfs/ls/IdpInitiatedSignon.aspx

https://win2016dc.officedomain.net/adfs/ls/idpinitiatedsignon.htm

Cambie el nombre de dominio(win2016dc.officedomain.net) en estos enlaces según su configuración. Más adelante podrá personalizar esa página web, por ejemplo, puede implementar el estilo de su empresa.

Añade tu sitio (los enlaces anteriores) a los sitios de confianza en las directivas de grupo para que los usuarios del dominio no tengan que introducir las contraseñas manualmente.

Uso de Azure AD Connect

Azure AD Connect es una herramienta de Microsoft que le permite conectar su infraestructura de Active Directory in situ a Azure Active Directory en la nube. La autenticación y autorización en entornos mixtos también se denomina identidad híbrida. Al instalar Azure AD Connect, se instalan los componentes que permiten la conexión con SSO y la sincronización con AD.

Descargue Azure AD Connect utilizando el siguiente enlace:

https://www.microsoft.com/en-us/download/details.aspx?id=47594

Puede descargar herramientas que le permiten conectarse a Azure Active Tenant con PowerShell.

Asistente de inicio de sesión de Microsoft Online Services para profesionales de TI RTW:

https://www.microsoft.com/en-us/download/details.aspx?id=41950

Módulo Windows Azure Active Directory para Windows PowerShell:

https://www.powershellgallery.com/packages/MSOnline/1.1.166.0

Instale Azure AD Connect y ejecute el asistente de Azure AD Connect. Configure lo siguiente:

Conéctese a Azure AD. Introduzca sus credenciales de Azure AD.

Conéctese a AD DS. Introduzca las credenciales de administrador de empresa de los Servicios de dominio de Active Directory. (por ejemplo, officedomain.net\administrator)

Configurar. Puede seleccionar la casilla de verificación: Iniciar el proceso de sincronización cuando finalice la configuración.

Pulsa Instalar.

Cuando haya terminado la configuración, pulse Salir. Ahora puede comprobar los detalles de los usuarios locales de Active Directory en Azure Portal > Azure Active Directory.

A continuación, puede instalar Office 365 ProPlus en otros equipos del dominio. El proceso de instalación se describe detalladamente en Cómo instalar Office 365 ProPlus en un servidor de servicio de escritorio remoto. En la configuración XML, utilice una carpeta compartida que sea accesible para los usuarios del dominio. Una vez instalado Office 365 y completada la configuración de Office 365 ADFS, puede iniciar sesión en las cuentas de Office 365 con la contraseña de inicio de sesión único mediante las credenciales de dominio de Windows (a través del servidor ADFS).

Conclusión

Esta entrada de blog cubre la configuración de Microsoft Office 365 ADFS para permitir a los usuarios de su organización utilizar el inicio de sesión único (SSO) para la autenticación con la Administración de identidades federadas. La idea es crear un usuario una vez en el dominio de Active Directory de su organización y sincronizar Azure Cloud con Active Directory local para proporcionar SSO para las aplicaciones de Office 365. Uno de los pasos más importantes de la configuración es la generación de un certificado para configurar los Servicios de federación de Active Directory. Después de configurar ADFS para Office 365, tienes que instalar Azure AD Connect para sincronizar los entornos locales y en la nube y garantizar la identidad híbrida.