Cómo solicitar certificados SSL de un servidor de certificados de Windows para Hyper-V

Hyper-V tiene herramientas integradas para la replicación de VM de un host Hyper-V a otro. Esto resulta útil para la conmutación por recuperación en caso de fallo. A menudo, la replicación de Hyper-V se configura en servidores Hyper-V conectados a un dominio Active Directory y dentro de un clúster. Sin embargo, es posible configurar la replicación de Hyper-V cuando los servidores que ejecutan Hyper-V están en un grupo de trabajo. Para ello, necesita certificados.

En esta entrada del blog se explica cómo crear certificados para configurar la replicación de Hyper-V en un grupo de trabajo mediante las herramientas integradas de Windows Server 2016.

Por qué utilizar certificados para Hyper-V

La replicación basada en certificados permite replicar máquinas virtuales sin añadir hosts Hyper-V a un dominio o clúster Windows. Esta función es especialmente útil para las pequeñas empresas que tienen tres o cuatro servidores y no quieren desplegar un clúster y configurar un dominio mediante Active Directory.

Otra razón para utilizar la replicación de Hyper-V con certificados en Grupos de Trabajo es la seguridad. Si los servidores Hyper-V involucrados en el proceso de replicación de VM son miembros de un dominio, estos servidores Hyper-V pueden ser totalmente controlados si un usuario tiene las credenciales de la cuenta administrativa de Active Directory. En determinados escenarios no deseados, como los ataques de ransomware, con las credenciales de administrador de dominio de AD, los atacantes pueden destruir toda la información sobre los recursos a los que pueden acceder. Por eso, en algunos casos puede ser más seguro dejar los servidores Hyper-V utilizados para la replicación de máquinas virtuales en un grupo de trabajo.

Hyper-V admite dos tipos de autenticación: Kerberos y certificados HTTPS. Kerberos se utiliza para ordenadores en un dominio Active Directory, y los certificados HTTPS se utilizan en entornos sin dominio. Se realiza una solicitud de certificado SSL cuando se utiliza una conexión segura HTTPS.

Resumen de las principales etapas

Antes de comenzar una explicación detallada del flujo de trabajo, vamos a enumerar los principales pasos que se deben realizar para configurar la replicación de Hyper-V en un Grupo de trabajo mediante el uso de certificados.

- Configure los nombres de host en ambos servidores Hyper-V. Debe estar habilitado un rol de servidor Hyper-V.

- Habilite el tráfico HTTPS y las conexiones entrantes requeridas en el cortafuegos de Windows.

- Cree y configure certificados en el primer servidor. Certificados de exportación/importación.

- Copiar certificados al segundo servidor

- Configure la replicación en el segundo servidor mediante certificados.

- Configure la replicación en el primer servidor. Las máquinas virtuales no deben tener ningún punto de control.

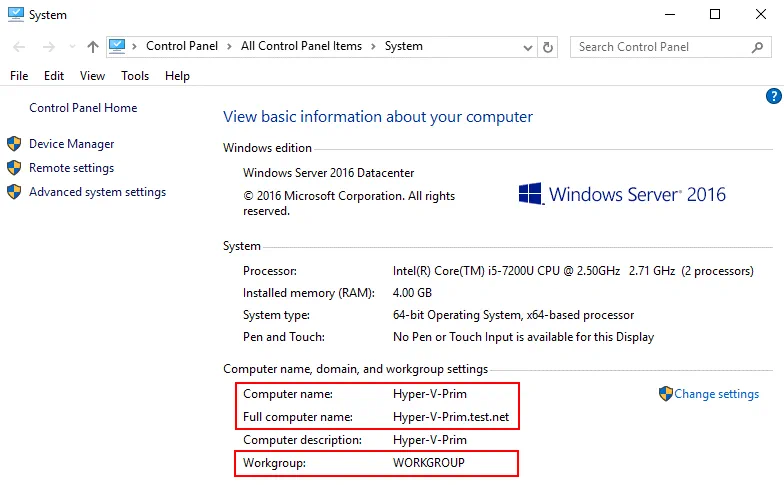

En nuestra entrada de blog, utilizamos dos máquinas Windows Server 2016 con un rol Hyper-V instalado.

Configuración de nombres de host en servidores

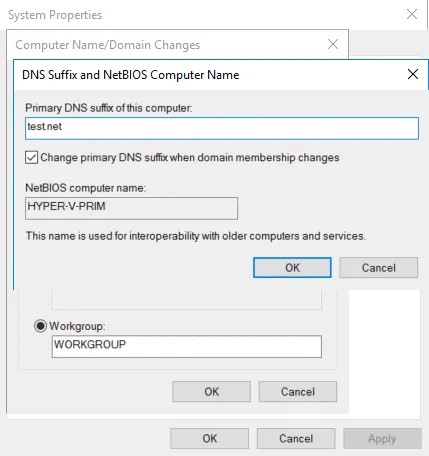

Comencemos con la edición de nombres de host. Configure los nombres DNS para el servidor de origen (el servidor primario) y el servidor de réplica (el segundo servidor o servidor de destino). Debe añadir el sufijo DNS principal. El uso de nombres de dominio completos (FQDN) es obligatorio para utilizar certificados. En nuestro ejemplo, los nombres de los servidores son:

Hyper-v-prim.test.net – el servidor primario (el primer servidor)

Hyper-v-repl.test.net – el servidor réplica (el segundo servidor)

Para cambiar un nombre de host, abra los ajustes del sistema (haga clic con el botón derecho en el icono Mi PC o Este PC) y, en la sección Ajustes de nombre de equipo, dominio y grupo de trabajo, haga clic en Ajustes. En la pestaña Nombre de equipo, haga clic en Cambiar. A continuación, en la ventana Nombre de equipo/Cambios de dominio, introduzca un nombre de equipo, seleccione Grupo de trabajo (no un dominio), haga clic en Más e introduzca un sufijo DNS primario del equipo. Como se mencionó anteriormente, se requiere un nombre completo con un sufijo DNS para los hosts Hyper-V para permitir la replicación mediante el uso de certificados. Un sufijo es test. net en nuestro ejemplo. Si un nombre de host es hyper-v-prim, un nombre de dominio completo es Hyper-v-prim.test.net para nuestro servidor primario.

En la siguiente captura de pantalla, puede ver la configuración del nombre de equipo para el servidor primario.

Una vez que haya configurado los nombres de host en ambos servidores, puede empezar a crear certificados en los servidores.

Creación de certificados en el servidor primario

Los certificados pueden crearse utilizando varios métodos. Para ello se suele utilizar la interfaz de línea de comandos. La primera opción es utilizar la herramienta MakeCert para crear certificados autofirmados. Ahora la herramienta MakeCert está obsoleta, y vamos a utilizar otra solución.

Utilice el New-SelfSignedCertificate como alternativa moderna a la herramienta MakeCert para crear certificados autofirmados.

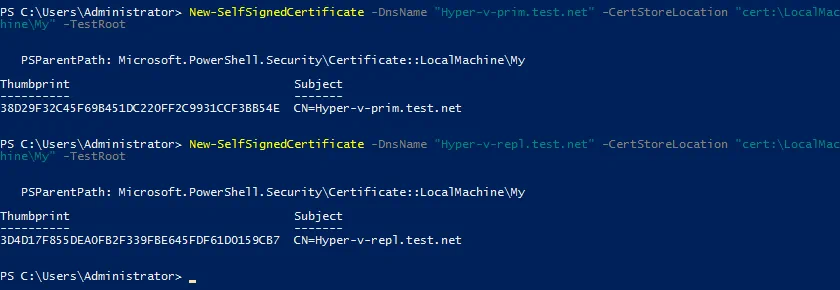

En el host primario(Hyper-v-prim.test.net), ejecute los siguientes comandos en PowerShell (como Administrador) para generar certificados:

New-SelfSignedCertificate -DnsName "Hyper-v-prim.test.net" -CertStoreLocation "cert:\LocalMachine\My" -TestRoot

New-SelfSignedCertificate -DnsName "Hyper-v-repl.test.net" -CertStoreLocation "cert:\LocalMachine\My" -TestRoot

A continuación, compruebe los certificados creados y siga configurando el servidor. Se deben crear tres certificados después de ejecutar estos comandos (dos certificados de servidor y un certificado raíz).

Comprobación de los certificados creados en MMC

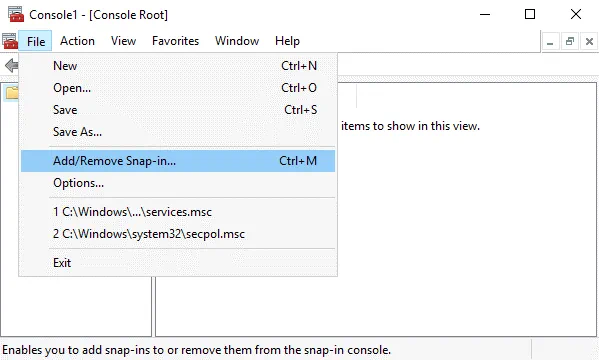

Abra MMC (Microsoft Management Console) en el primer servidor. Para abrir MMC, escriba mmc en PowerShell).

Añadir un nuevo snap-in en MMC para gestionar certificados en la GUI (Interfaz Gráfica de Usuario) de Windows.

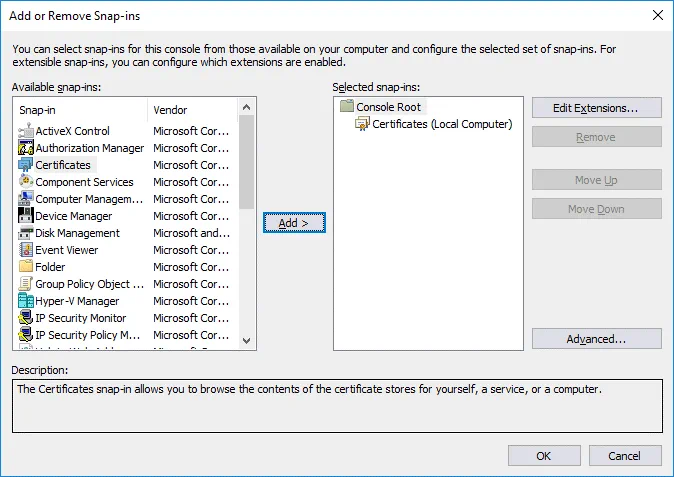

Haga clic en Archivo > Añadir/Quitar Snap-in…

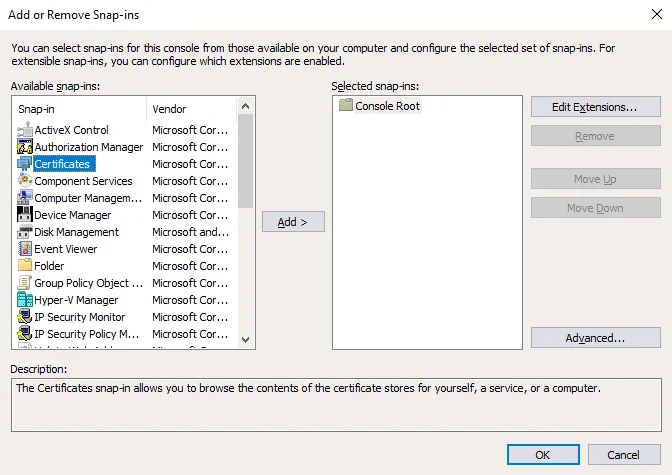

En el panel izquierdo (Complementos disponibles) de la ventana que se abre, seleccione Certificados y haga clic en Añadir.

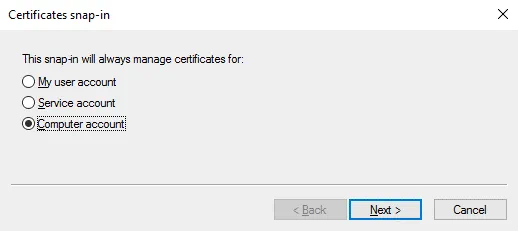

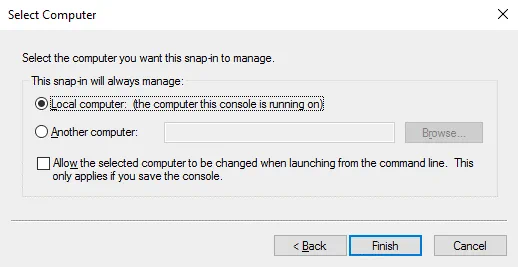

En la ventana emergente, seleccione Cuenta de equipo y pulse Siguiente.

Deje seleccionado Equipo local (está seleccionado por defecto), y pulse Finalizar.

Certificados (Equipo local) debería aparecer ahora en el panel derecho (Complementos seleccionados) de la ventana.

En la ventana Añadir o quitar complementos, pulse Aceptar (ya se ha seleccionado un complemento).

Puede guardar el complemento añadido en MMC.

Haga clic en Archivo > Guardar como.

Introduzca un nombre de archivo, por ejemplo, Certificados1.msc.

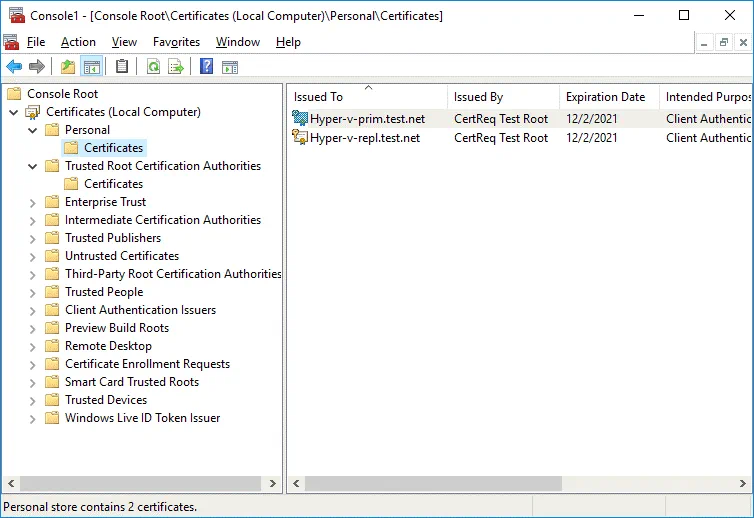

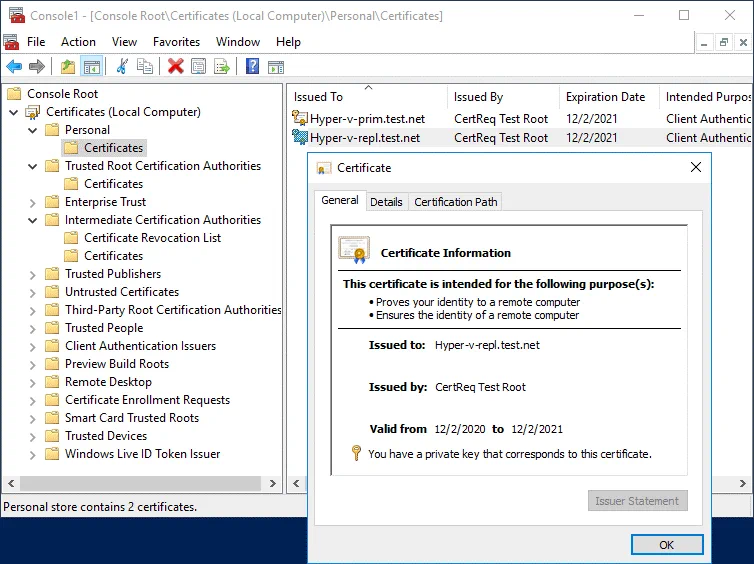

Vaya a Certificados (Ordenador local) / Personal / Certificados. Deberías ver dos certificados que hemos creado antes en PowerShell – Hyper-v-prim.test.net e Hyper-v-repl.test.net.

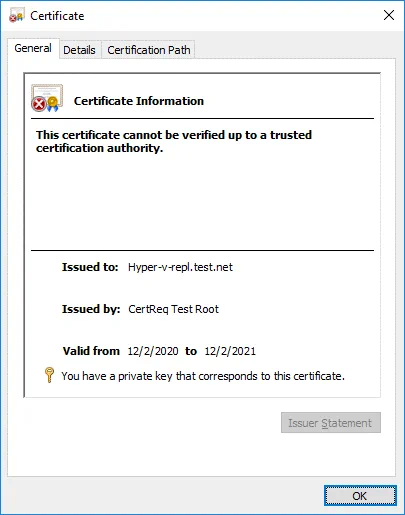

Haga doble clic en un certificado para ver los detalles del mismo. Un certificado para el segundo servidor(Hyper-v-repl.test.net) no es de confianza ahora.

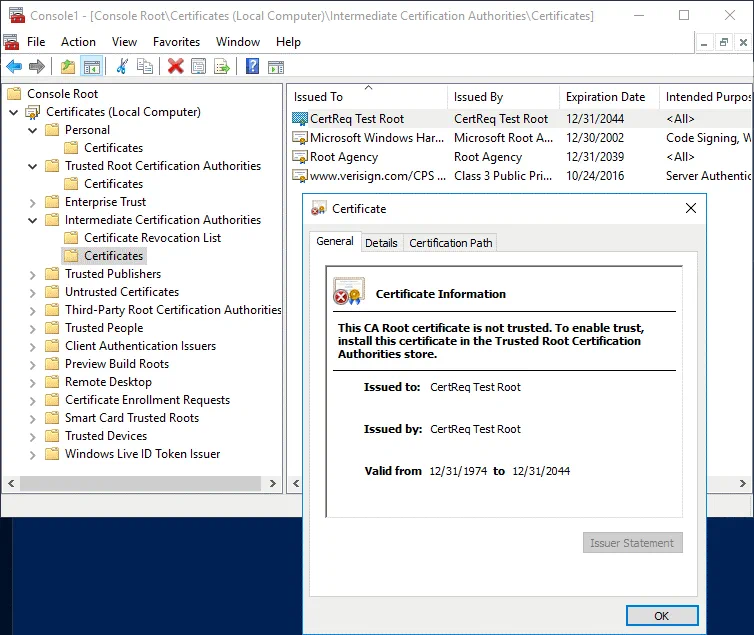

Vaya a Certificados (Ordenador Local) / Autoridades de Certificación Intermedias / Certificados. Encuentre el certificado CertReq Test Root que se requiere para el trabajo de prooper. Haga doble clic en este certificado para ver los detalles. El certificado raíz de la CA no es de confianza.

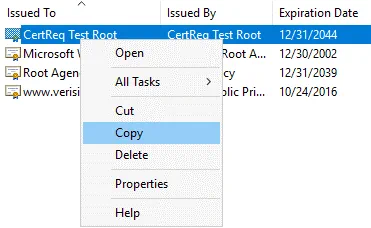

Copie el certificado raíz de prueba CertReq de Autoridades de certificación/certificados intermedios a Autoridades de certificación/certificados raíz de confianza para que los certificados sean de confianza. Selecciona el certificado, pulsa Ctrl+C para copiar y Ctrl+V para pegar.

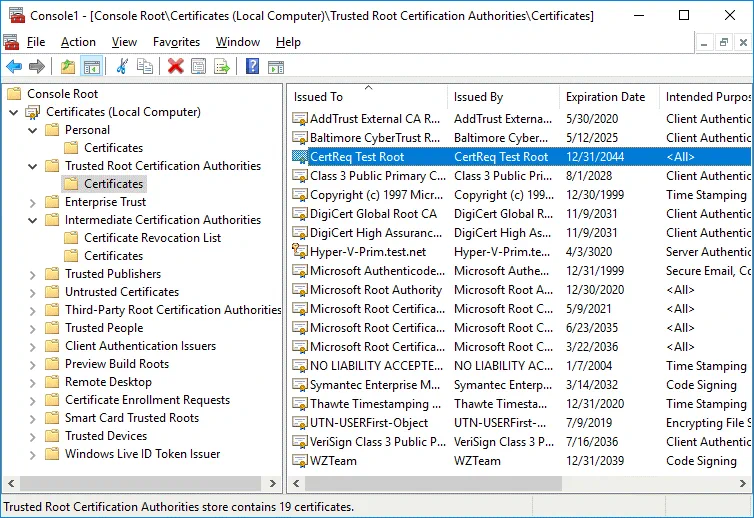

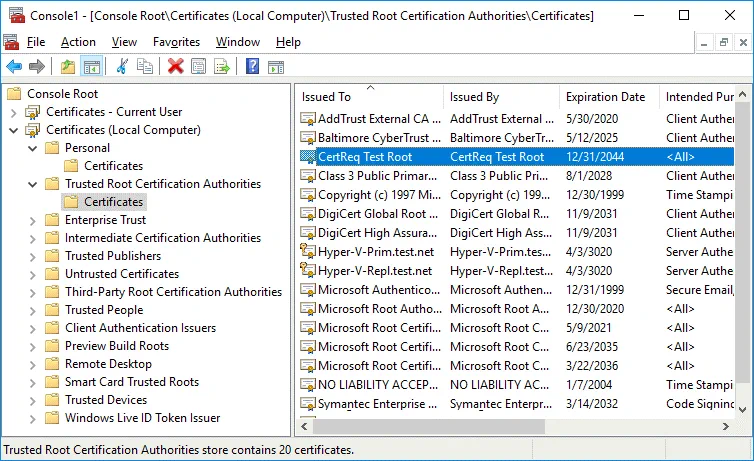

En CertReq Prueba Raíz debe encontrarse en Autoridades de certificación raíz de confianza / Certificados (como se muestra en la siguiente captura de pantalla).

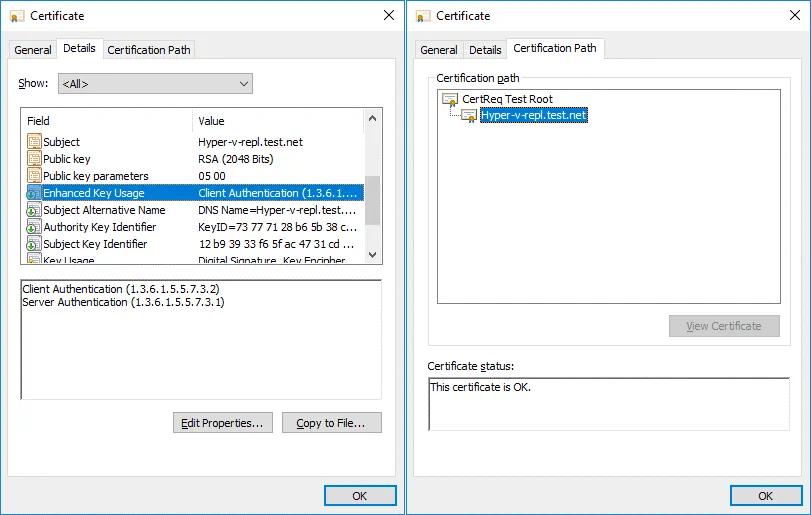

Compruebe de nuevo sus certificados en Personal/Certificados. En primer lugar, comprobamos el certificado de un servidor de réplica(Hyper-v-repl.test.net). El certificado es ahora de confianza y tiene la fecha de caducidad del certificado que puede ver en la pestaña General. Ahora también sabe cómo comprobar la fecha de caducidad del certificado SSL en Windows.

Compruebe otros parámetros del certificado en la pestaña Detalles (Uso mejorado de claves) y en la pestaña Ruta de certificación. Este certificado está bien.

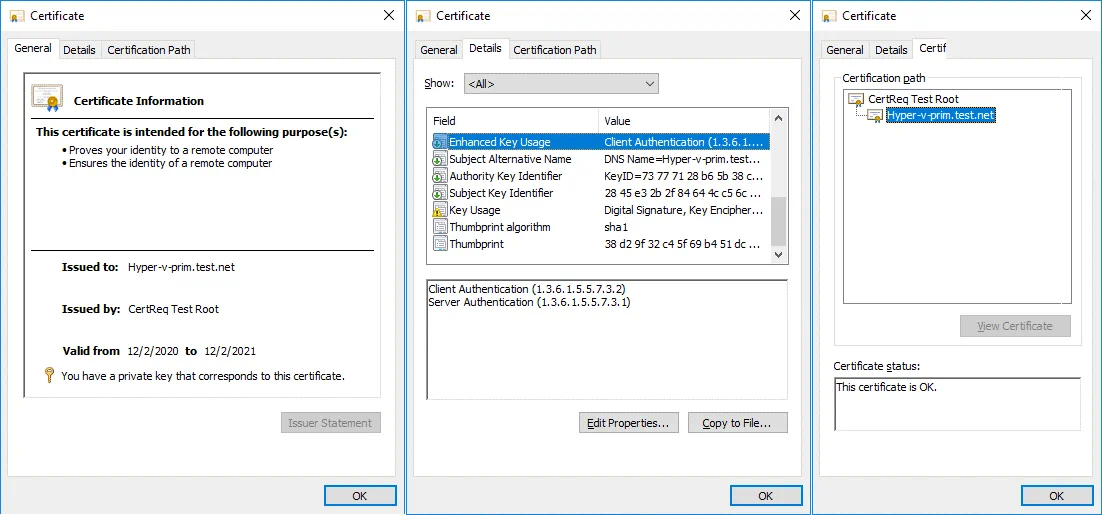

A continuación, compruebe el certificado del servidor primario del mismo modo que comprobó el certificado del servidor réplica.

Hemos configurado los certificados para el servidor primario(Hyper-v-prim.test.net), y ahora necesitamos configurar el certificado en el segundo servidor. Necesitamos copiar los certificados requeridos al segundo servidor(Hyper-v-repl.test.net) donde se almacenarán las réplicas. Para ello, exporte los certificados.

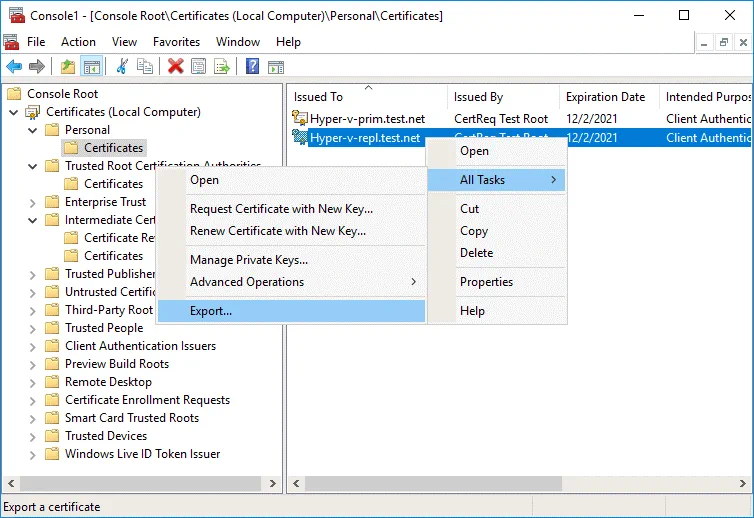

Exportación de un certificado desde el primer servidor

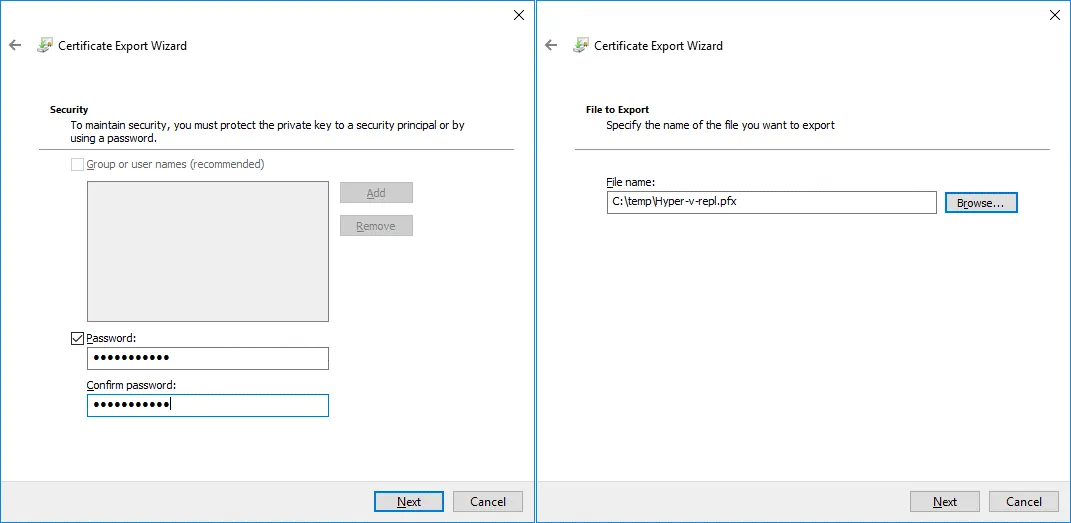

En el primer servidor, seleccione el certificado necesario para el segundo servidor(Hyper-v-repl.test.net) que se encuentra en Personal/Certificados. Haga clic con el botón derecho del ratón en el certificado y, en el menú contextual, haga clic en Todas las tareas > Exportar.

Se abrirá el Asistente para la exportación de certificados.

1. Bienvenido. No hay nada que configurar en la pantalla de bienvenida. Pulse Siguiente en cada paso para continuar.

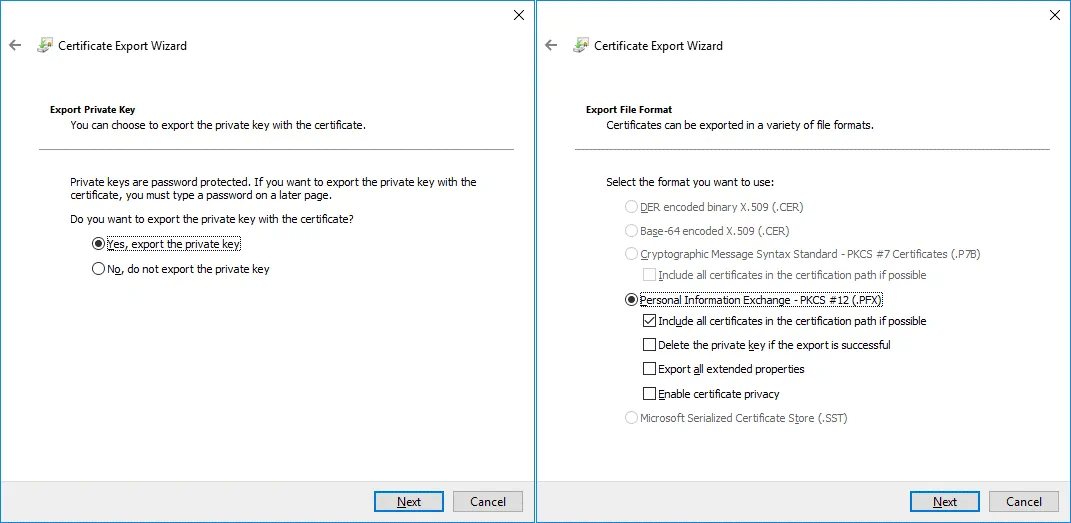

2. Exportar clave privada. Seleccione Sí, exportar la clave privada.

3. Formato de archivo de exportación. Seleccione Intercambio de información personal – PKCS #12 (.PFX), y seleccione Incluir todos los certificados en la ruta de certificación si es posible.

4. Seguridad. Introduzca una contraseña para mantener la seguridad y proteger la clave privada.

5. Archivo para exportar. Especifique el nombre y la ubicación del archivo que desea exportar, por ejemplo, C:\temp\Hyper-v-repl.pfx

6. Finalización del asistente de exportación de certificados. Compruebe la configuración y pulse Finalizar.

Debería ver el mensaje La exportación se ha realizado correctamente. Significa que todo va bien.

Exportación del certificado raíz del primer servidor

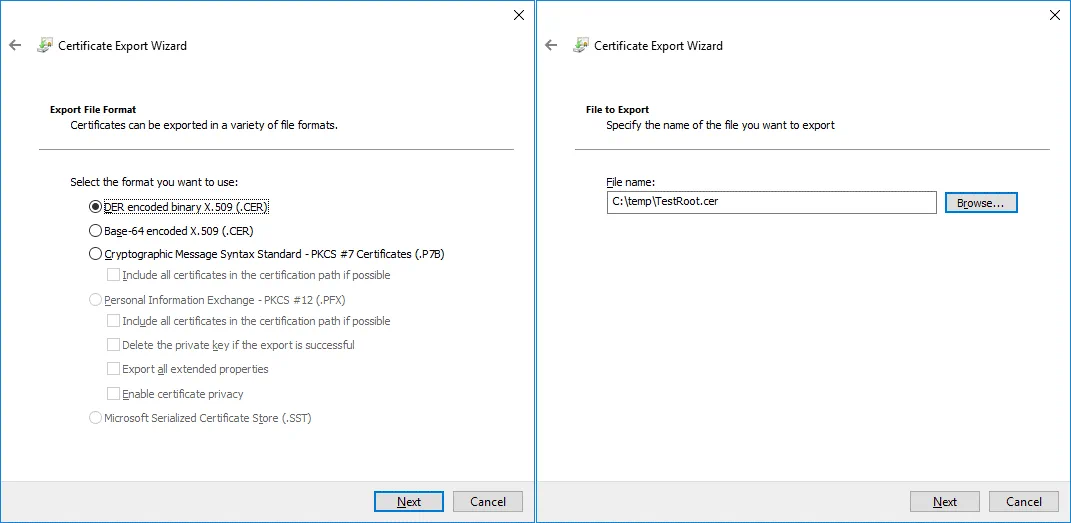

Se han exportado dos certificados. Ahora debe exportar el certificado raíz de la misma manera. Las acciones se realizan en el primer servidor(Hyper-v-prim.test.net).

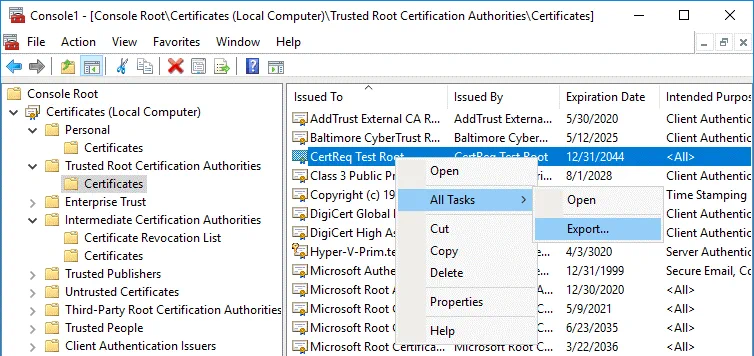

Seleccione el certificado raíz de prueba CertReq que se encuentra en Autoridades de certificación raíz de confianza / Certificados.

Haga clic con el botón derecho en el certificado; pulse Todas las tareas > Exportar.

Se abrirá el Asistente para la exportación de certificados.

1. Bienvenido. Pulsa Siguiente para continuar.

2. Formato de archivo de exportación. Seleccione el formato que desea utilizar:

X.509 binario cifrado DER (.CER)

3. Archivo a exportar. Introduzca el nombre del archivo y la ruta para guardarlo, por ejemplo, C:\temp\testRoot.cer

4. Finalización del asistente de exportación de certificados. Compruebe la configuración y finalice la exportación.

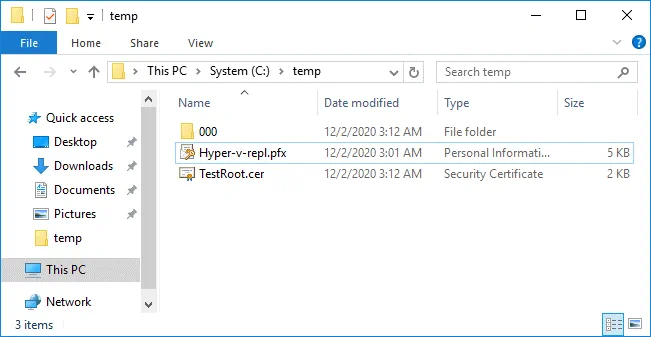

Los certificados se exportan a los archivos Hyper-v-repl.pfx y TestRoot.cer que ahora se encuentran en C:\temp\ en el primer servidor.

Copia de los certificados exportados al segundo servidor

Copie los dos archivos de certificado exportados(Hyper-v-repl.pfx y TestRoot.cer) del primer servidor al segundo.

Copiamos los archivos a C:\temp\ en el segundo servidor.

Podemos utilizar la ruta de red \\Hyper-v-repl\C$ o \192 .168.101.213\C$ para copiar certificados a través de la red (donde 192.168.101.213 es la dirección IP del servidor de réplica en nuestro caso). La configuración del cortafuegos debe permitir conexiones para el protocolo SMB.

Importar certificados en el segundo servidor

Una vez que haya copiado los certificados en el servidor de réplica, deberá importar estos certificados al servidor de réplica.

Abra MMC en el servidor réplica (el segundo servidor) tal y como lo hizo en el servidor primario.

Añada un complemento en la ventana MMC.

Haga clic en Archivo > Añadir/Quitar Snap In.

Seleccione Certificados, haga clic en Añadir.

Seleccione Cuenta de equipo y seleccione Equipo local.

Pulsa OK.

Como acceso directo para abrir este snap-in en la GUI de Windows, puede utilizar el comando en Windows CMD o PowerShell:

certlm.msc

Este comando abre el administrador de certificados de Windows (la consola de gestión de certificados) para configurar los certificados de la máquina local.

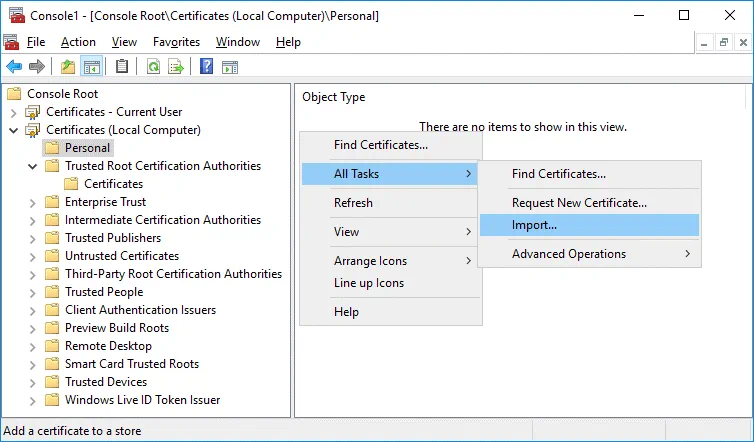

Vaya a Certificados (Ordenador local) / Personal.

Haga clic con el botón derecho del ratón en el espacio vacío y, en el menú contextual, haga clic en Todas las tareas > Importar.

Se abrirá el Asistente para la importación de certificados.

1. Bienvenido. Seleccione Máquina local.

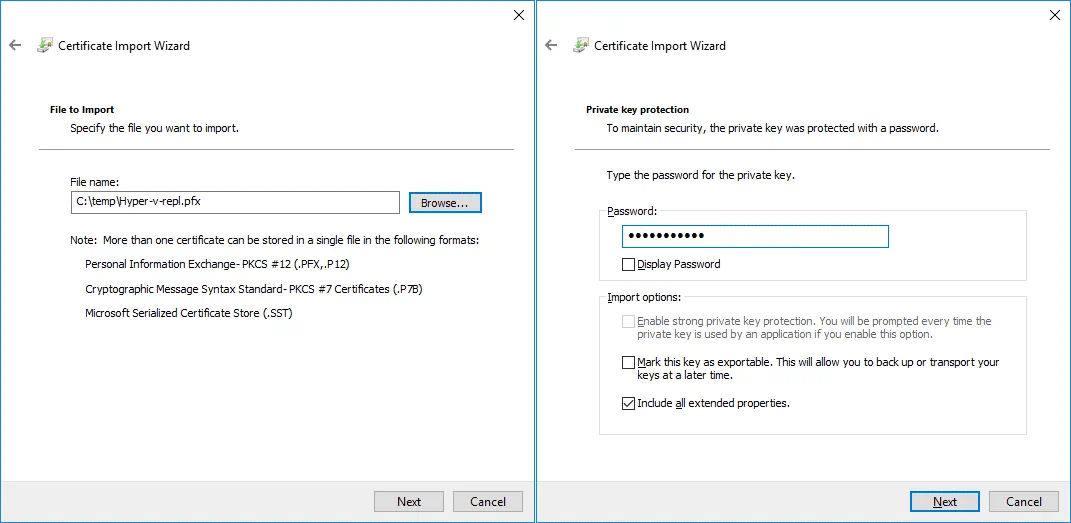

2. Archivo para importar. Examine el archivo Hyper-v-repl.pfx. Haga clic en Examinar, seleccione para mostrar todos los archivos y seleccione Hyper-v-repl.pfx

3. Protección de claves privadas. Introduzca la contraseña que ha establecido al exportar el certificado.

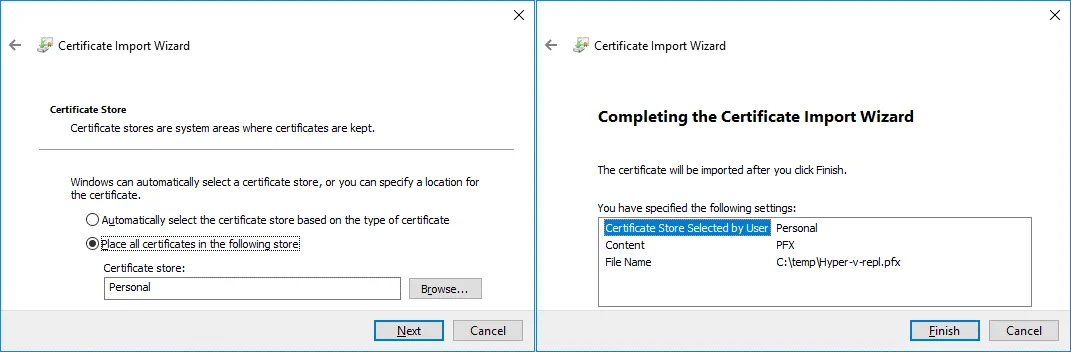

4. Almacén de certificados. Coloque todos los certificados en el siguiente almacén:

Almacén de certificados: Personal

5. Finalización del asistente de importación de certificados. Compruebe la configuración y pulse Finalizar.

Si todo es correcto, debería ver el mensaje: La importación se ha realizado correctamente.

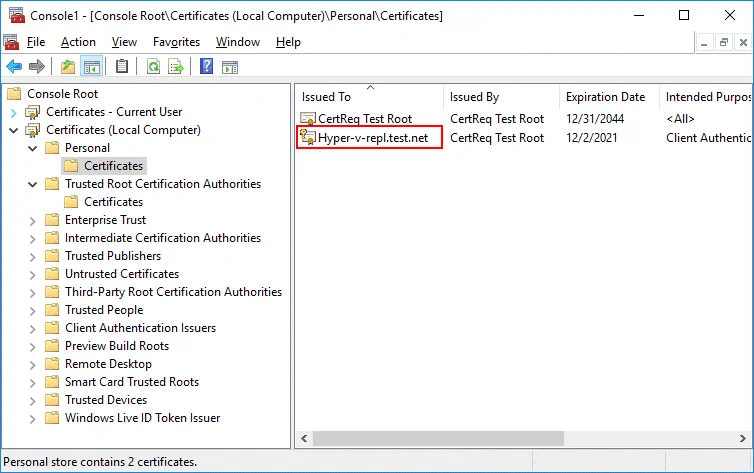

Ahora el certificado Hyper-v-repl.test. net se encuentra en Certificados (Equipo local) / Personal / Certificados en el servidor réplica (el segundo servidor). En nuestro caso, el certificado CertReq Test Root también se ha importado a esta ubicación.

El certificado raíz de prueba CertReq debe encontrarse en Autoridades de certificación raíz de confianza / Certificados. Copie este certificado en la ubicación necesaria. Puedes importar TestRoot.cer manualmente igual que importaste Hyper-v-repl.pfx

Comprobación de revocación de certificados

Tenga en cuenta que la comprobación de revocación de certificados es obligatoria por defecto y que los certificados autofirmados no admiten comprobaciones de revocación en Windows Server 2012. Por este motivo, debe desactivar la comprobación de revocación de certificados para los certificados de prueba. Añada ajustes al Registro de Windows en ambos equipos. Ejecute el siguiente comando en CMD o PowerShell como administrador.

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Virtualization\Replication" /v DisableCertRevocationCheck /d 1 /t REG_DWORD /f

![]()

Es posible que tenga que reiniciar la máquina.

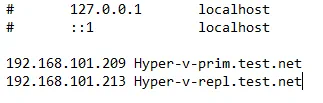

Resolución de nombres de host

Añada grabaciones al archivo hosts (C:\Windows\system32\drivers\etc\hosts) en ambas máquinas para permitir la resolución de nombres de host a direcciones IP cuando se trabaja en Grupo de Trabajo (cuando las máquinas no son miembros de un Dominio de Directorio Activo). En nuestro caso añadimos estas líneas al archivo host en ambos servidores:

192.168.101.209 Hyper-v-prim.test.net

192.168.101.213 Hyper-v-repl.test.net

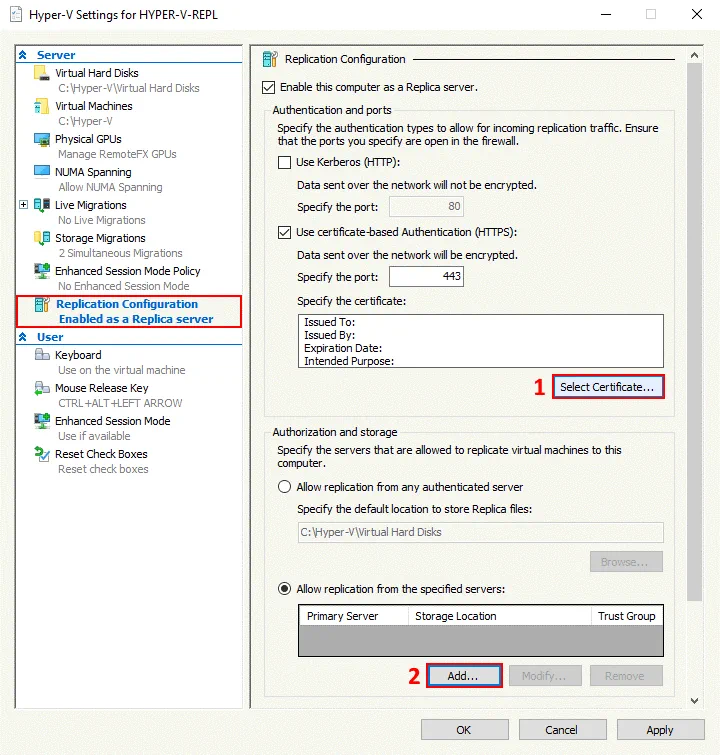

Configuración de ajustes de réplica en un servidor de réplica

Realice las siguientes acciones en el segundo servidor donde deben almacenarse las réplicas de las máquinas virtuales.

Abra el Hyper-V Manager.

Haga clic con el botón derecho en el servidor de réplica(Hyper-v-repl.test. net en nuestro caso) y, en el menú contextual, pulse Ajustes de Hyper-V.

En el panel izquierdo de la ventana de ajustes de Hyper-V, seleccione Configuración de replicación.

Seleccione estas casillas en Configuración de replicación:

- Habilitar este ordenador como servidor de réplica

- Utilizar autenticación basada en certificados (HTTPS)

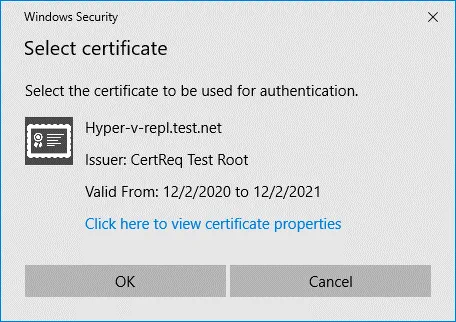

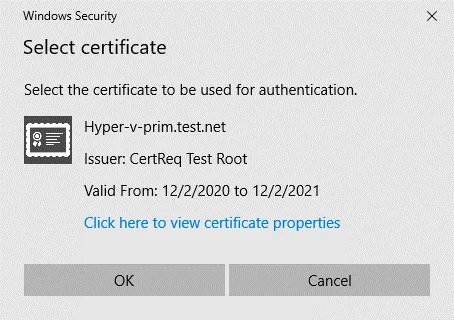

Haga clic en Seleccionar certificado.

La ventana emergente de Seguridad de Windows muestra información sobre su certificado. Pulse OK para seleccionar este certificado.

En Configuración de replicación, seleccione la opción Permitir replicación desde los servidores especificados y haga clic en Añadir.

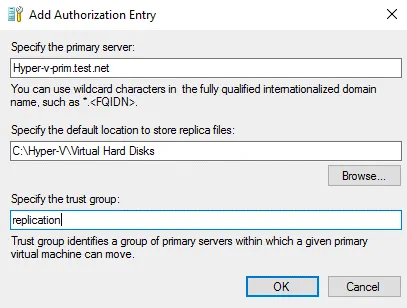

Configure los parámetros en la ventana Añadir entrada de autorización.

Especifique el servidor primario: Hyper-v-prim.test.net

Especifique la ubicación predeterminada para almacenar los archivos de réplica: C:\Hyper-V\Discos duros virtuales\ (esto es un ejemplo – utilice su ubicación personalizada no en C:)

Especifique el grupo de confianza: replicación

Configuración del Firewall de Windows

Configure el cortafuegos para permitir el tráfico entrante. Habilite las conexiones TCP entrantes en el puerto 443 en el servidor de réplica (o desactive el cortafuegos temporal para realizar pruebas).

Enable-Netfirewallrule -displayname "Hyper-V Replica HTTPS Listener (TCP-In) "

netsh advfirewall firewall show rule name=all dir=in | find "Hyper-V "

Configuración de la replicación en el primer servidor

Cree una VM en un servidor Hyper-V primario para replicar. Asegúrese de que la máquina virtual de origen no tiene ninguna instantánea antes de activar la replicación. Habilite la replicación en la primera máquina, que es el servidor primario(Hyper-v-prim.test. net en nuestro caso).

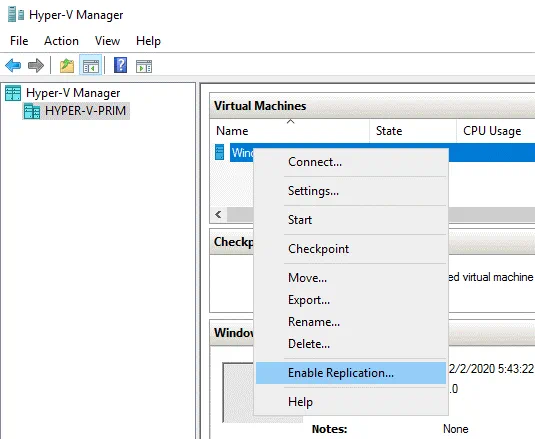

Haga clic con el botón derecho en una máquina virtual y, en el menú contextual, pulse Activar replicación.

Se abre el asistente de Activación de la replicación.

Antes de empezar. Pulsa Siguiente para continuar.

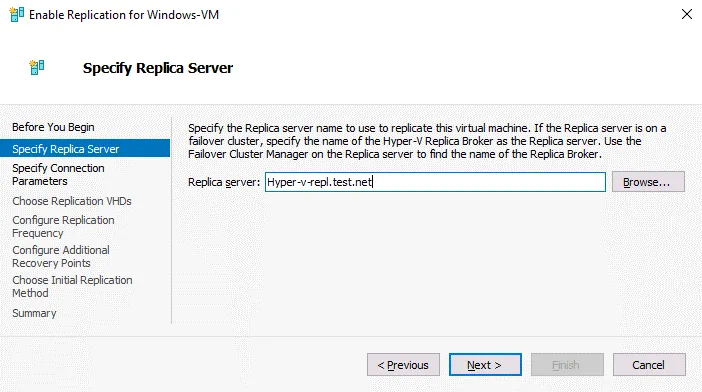

Especificar servidor de réplica. Introduzca el nombre de su servidor de réplica. En nuestro caso, utilizamos Hyper-v-repl.test.net como servidor de réplica.

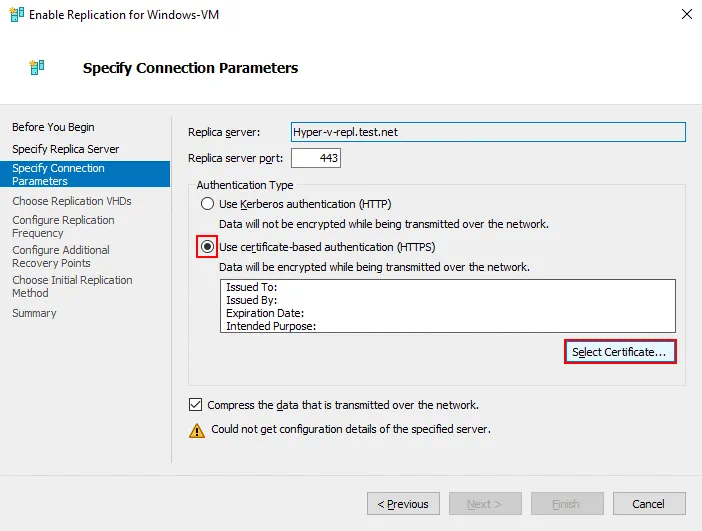

Especificar los parámetros de conexión. Seleccione Usar autenticación basada en certificado (HTTPS) y haga clic en Seleccionar certificado.

Cuando haga clic en Seleccionar certificado, se abrirá una ventana emergente con información sobre el certificado que ha configurado anteriormente. Pulse OK para utilizar este certificado.

Configure otros ajustes de replicación como de costumbre para completar la configuración de replicación en el servidor de origen.

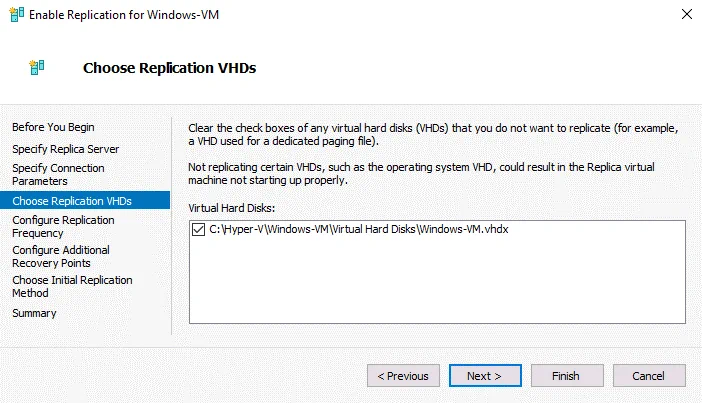

Elegir VHD de replicación. Seleccione los discos virtuales VM que deben replicarse. Puede seleccionar todos los discos virtuales VM o sólo algunos de ellos.

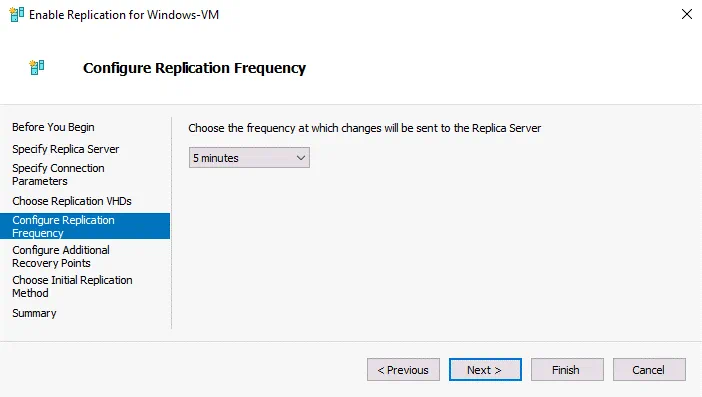

Configurar la frecuencia de replicación. Elige la frecuencia con la que se envían los cambios al servidor de réplica, por ejemplo, 5 minutos.

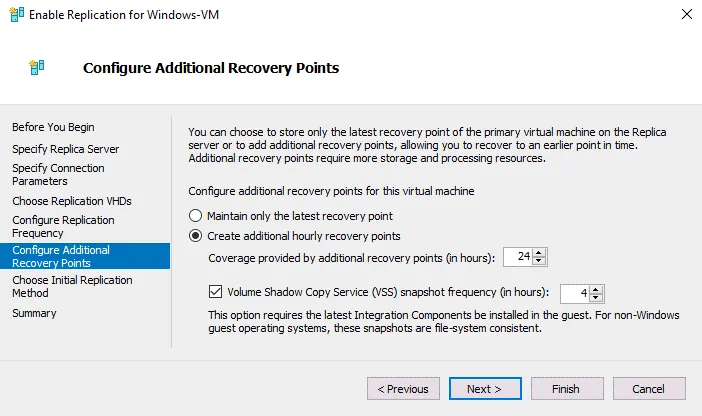

Configurar puntos de recuperación adicionales para esta máquina virtual. En nuestro ejemplo, hemos optado por crear puntos de recuperación adicionales cada hora. Seleccione las opciones que mejor se adapten a sus necesidades. Los puntos de recuperación son el resultado de la replicación incremental (basada en instantáneas).

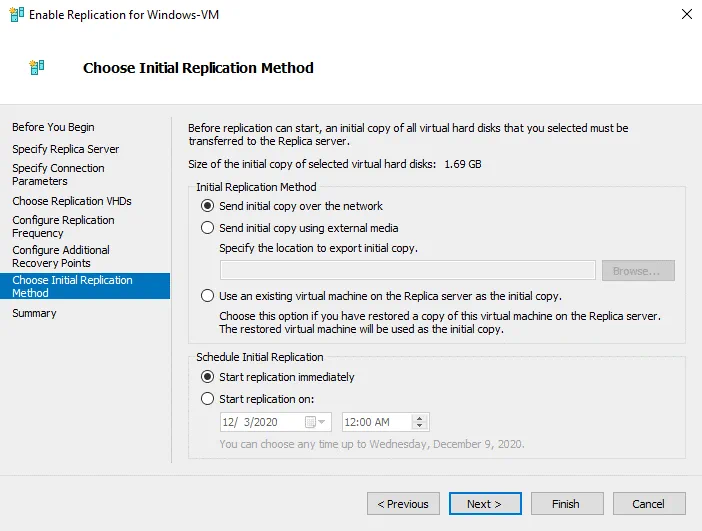

Elegir el método de replicación inicial. Seleccione Enviar copia inicial a través de la red.

Pulse Finalizar para terminar de configurar la replicación nativa de Hyper-V utilizando certificados en un Grupo de Trabajo, y cierre el Asistente.

Alternativas a la replicación nativa de Hyper-V

Las funciones integradas de Hyper-V para realizar la replicación son útiles. Pero a veces puede necesitar funciones ampliadas para realizar la replicación de Hyper-V y la conmutación por error de máquinas virtuales. Existe una buena alternativa a la replicación nativa de Hyper-V.

NAKIVO Backup & Replication es una solución universal de protección de datos que puede hacer backups de máquinas virtuales Hyper-V y realizar VM failover. El producto es compatible con la replicación de Hyper-V en dominios de Active Directory y grupos de trabajo. Se incluyen las siguientes funciones:

- Replicación coherente con las aplicaciones. Los datos de una réplica de máquina virtual son coherentes cuando se replica una máquina virtual en estado de ejecución debido al uso del servicio Microsoft Volume Shadow Copy (VSS) que se ejecuta dentro de las máquinas virtuales.

- La replicación incremental mediante RCT (Resilient Change Tracking) de Microsoft permite ahorrar espacio en disco y tiempo. La primera ejecución de un job de replicación copia todos los datos de una VM de origen y, a continuación, sólo se copian los datos modificados mediante la creación de los puntos de recuperación adecuados para una réplica de VM.

- Ajustes flexibles de retención y política de retención GFS. Mantenga una amplia gama de puntos de recuperación para distintos periodos de tiempo y optimice el espacio de almacenamiento utilizado en un repositorio de backups.

- La aceleración de la red aumenta la velocidad de replicación mediante la compresión de datos, ahorrándole tiempo.

- Truncamiento de registros para Microsoft Exchange y SQL para ahorrar espacio de almacenamiento en las máquinas virtuales Hyper-V que ejecutan una base de datos al replicarlas.

- La conmutación por error automatizada permite recuperar una máquina virtual en poco tiempo.

- La función Site Recovery permite crear escenarios complejos de recuperación ante desastres con múltiples acciones, incluidas la replicación de Hyper-V VM y la conmutación por error.

Puede recuperar una máquina de una copia de seguridad de un servidor físico a una máquina virtual, o recuperar una copia de seguridad de una máquina virtual Hyper-V a una máquina virtual VMware. No espere a que se produzca un desastre: descargue NAKIVO Backup & Replication y proteja sus máquinas virtuales Hyper-V hoy mismo.

Conclusión

La replicación de Hyper-V es importante para proteger las máquinas virtuales Hyper-V y garantizar que pueda recuperar los datos y las cargas de trabajo en poco tiempo tras cualquier fallo. A veces puede ser necesario configurar la replicación Hyper-V en entornos sin dominio cuando los servidores Hyper-V no son miembros de un dominio Active Directory y pertenecen a un Grupo de Trabajo.

Es necesario crear certificados autofirmados para replicar máquinas virtuales Hyper-V en un grupo de trabajo y configurar la autenticación para los servidores Hyper-V utilizando estos certificados. La configuración se aplica a los nombres de host, el cortafuegos y la comprobación de revocación de certificados antes de configurar la replicación de máquinas virtuales en hosts Hyper-V.