Cómo unir vCenter a un dominio de Active Directory

Integrar un vCenter Server Appliance (VCSA) con Microsoft Active Directory como origen de identidad simplifica y mejora la seguridad de la gestión de accesos. Al unir vCenter a un dominio AD, los administradores de VMware vSphere pueden utilizar la misma fuente de identidad utilizada para conceder acceso a servidores de archivos y otros recursos de la red para conceder acceso a objetos de vSphere. Siga leyendo para conocer los pasos para unir vCenter a un dominio.

Cómo añadir vCenter a un dominio de Active Directory

Active Directory es un estándar común para la autenticación centralizada de usuarios en muchas organizaciones. Active Directory también puede utilizarse para autenticar usuarios de VMware ESXi y VMware vCenter. A continuación, podemos asignar los permisos de vSphere necesarios para los usuarios de dominio de Active Directory autenticados.

Requisitos

Existen algunos requisitos para configurar la integración de vCenter AD:

- Debe configurarse un controlador de dominio de Active Directory. El controlador de dominio debe poder escribirse (y no sólo en modo de sólo lectura).

- El sufijo DNS utilizado para un nombre de dominio completo (FQDN) del vCenter Server debe ser correcto.

- Los ajustes DNS de VCSA para comunicarse con el controlador de dominio deben ser correctos.

- vCenter Server Appliance (VCSA) debe resolver el nombre DNS del controlador de dominio de Active Directory en una dirección IP.

Nota: También es posible unir un host ESXi independiente al dominio AD.

Cómo unir vCenter a un dominio

Necesitamos unir nuestro appliance VCSA a Active Directory como un objeto para habilitar Active Directory (Autenticación Integrada de Windows). Esta opción nos permite pasar las credenciales de Windows del usuario conectado como autenticación al vCenter Web Client. Tenga en cuenta que en este tutorial estamos utilizando vCenter Server Appliance 7.0 con un controlador de servicios de plataforma integrado.

Complete los siguientes pasos para configurar la conexión AD:

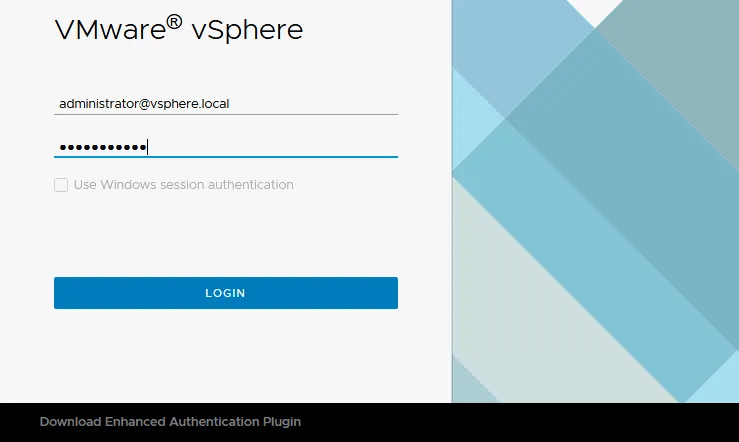

- Inicie sesión como administrador de SSO en vCenter mediante un navegador web y vaya a la página VMware vSphere Client. El nombre de administrador por defecto es administrator@vsphere.local (tratado en un post anterior sobre el dominio vSphere SSO), que es el usuario administrador configurado durante la instalación de VCSA. Además, tenga en cuenta que no se trata de un usuario de dominio de Active Directory de Windows. Sin embargo, puede utilizar la opción Utilizar autenticación de sesión de Windows cuando integre vCenter con Active Directory.

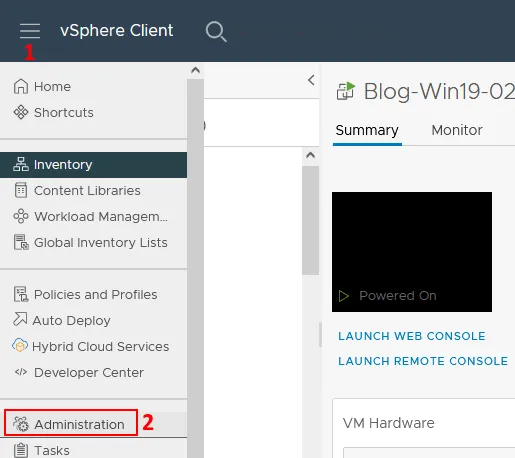

- Una vez que haya iniciado sesión en el Cliente web como administrador del SSO, haga clic en el icono de menú situado en la esquina superior izquierda. Haga clic en Administración en el menú que se abre.

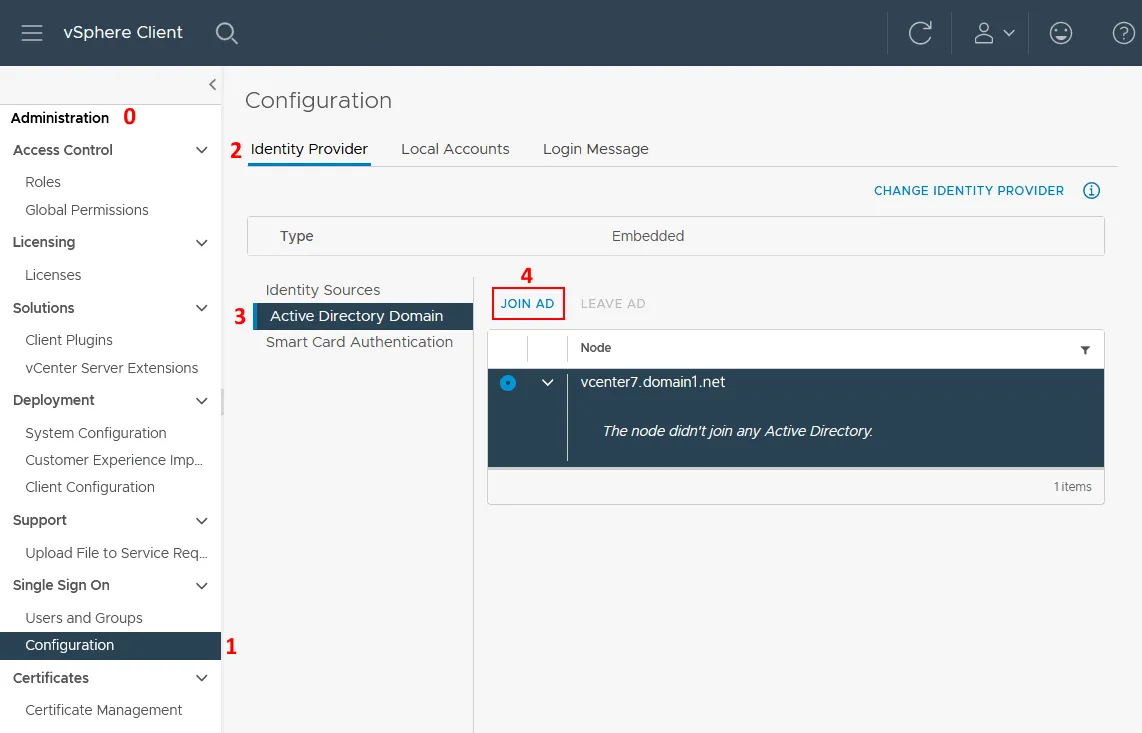

- Haga clic en Configuración en la página Administración en la sección Inicio de sesión único. Seleccione la pestaña Identity Provider, haga clic en Active Directory Domain y haga clic en JOIN AD para unir vCenter al dominio.

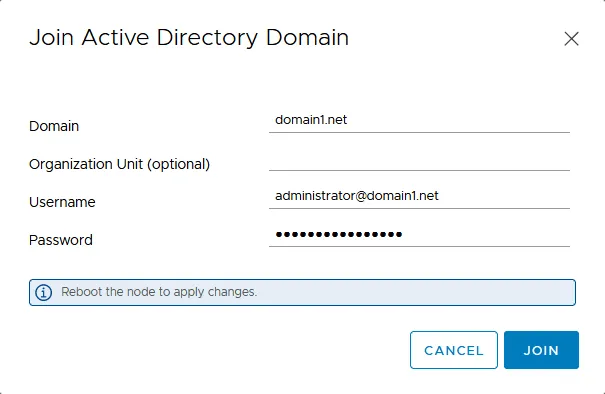

- Aparecerá un cuadro de diálogo para introducir el dominio, la unidad organizativa, el nombre de usuario y la contraseña.

- Introduzca el nombre de dominio de Active Directory, por ejemplo, dominio1.net. Tenga en cuenta que el nombre de su dominio SSO local existente(vsphere.local en nuestro caso) y el dominio de Active Directory(domain1.net en nuestro caso) deben ser diferentes. Si utiliza el mismo nombre de dominio AD, obtendrá un error y no podrá unirse al dominio e integrar vCenter con Active Directory.

- Configurar una unidad de organización puede ser útil para quienes estén familiarizados con LDAP. Si el campo Unidad organizativa se deja vacío, se crea una cuenta de equipo en AD en la ubicación predeterminada, que es un contenedor Equipos. Siempre puede mover un objeto informático a la unidad organizativa necesaria en el controlador de dominio de Active Directory. Un ejemplo de cómo rellenar el campo Unidad de organización:

OU=Unit1,DC=domain1,DC=net

-

Introduzca el nombre de usuario del administrador del dominio Active Directory y la contraseña. El administrador de nuestro dominio es administrator@domain.net. Sin embargo, puede crear un usuario dedicado (por ejemplo, vmwareadmin) en el controlador de dominio y añadir este usuario al grupo de administradores de dominio apropiado.

Una vez completado el cuadro de diálogo, haga clic en Join y se le pedirá que reinicie su appliance vCenter.

Nota: Si aparece un error como

Idm client exception: Error al intentar unirse a AD, código de error [11], usuario [domain1/administrator], dominio [domain1.net], orgUnit[]

intente ejecutar el siguiente comando en el shell de la consola VCSA (línea de comandos) como root con su nombre de dominio y nombre de administrador de dominio:

/opt/likewise/bin/domainjoin-cli join domain1.net administrator

-

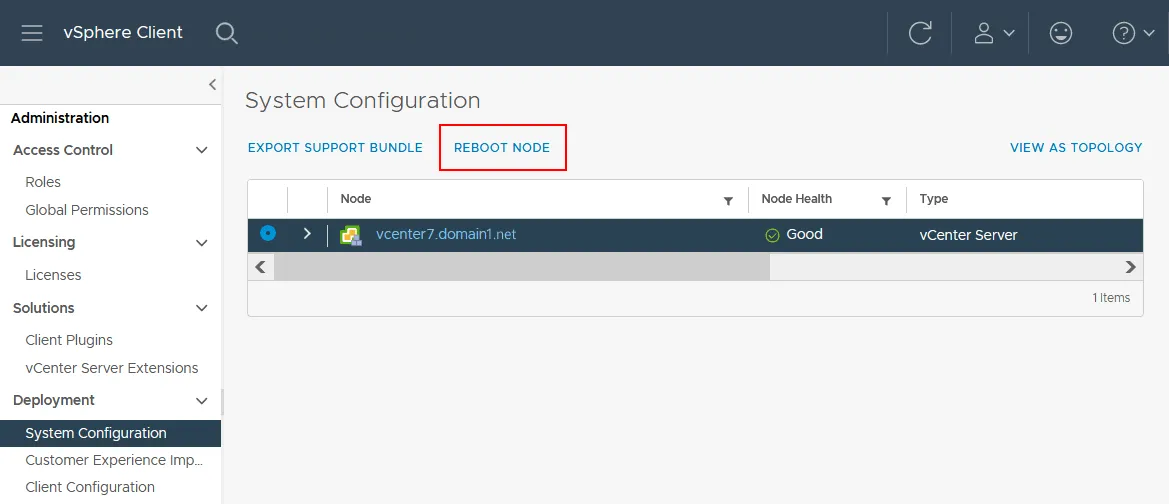

Para reiniciar el servidor vCenter desde la interfaz de VMware vSphere Client, vaya a Administración > Configuración del sistema, seleccione su nodo vCenter y haga clic en Reiniciar nodo.

Como alternativa, puede iniciar sesión en VMware Host Client del host ESXi en el que se ejecuta la VM de vCenter Server Appliance y reiniciar la VM de VCSA. Otra solución es utilizar la interfaz de usuario de consola directa (DCUI) en el VCSA y utilizar la opción Reiniciar allí.

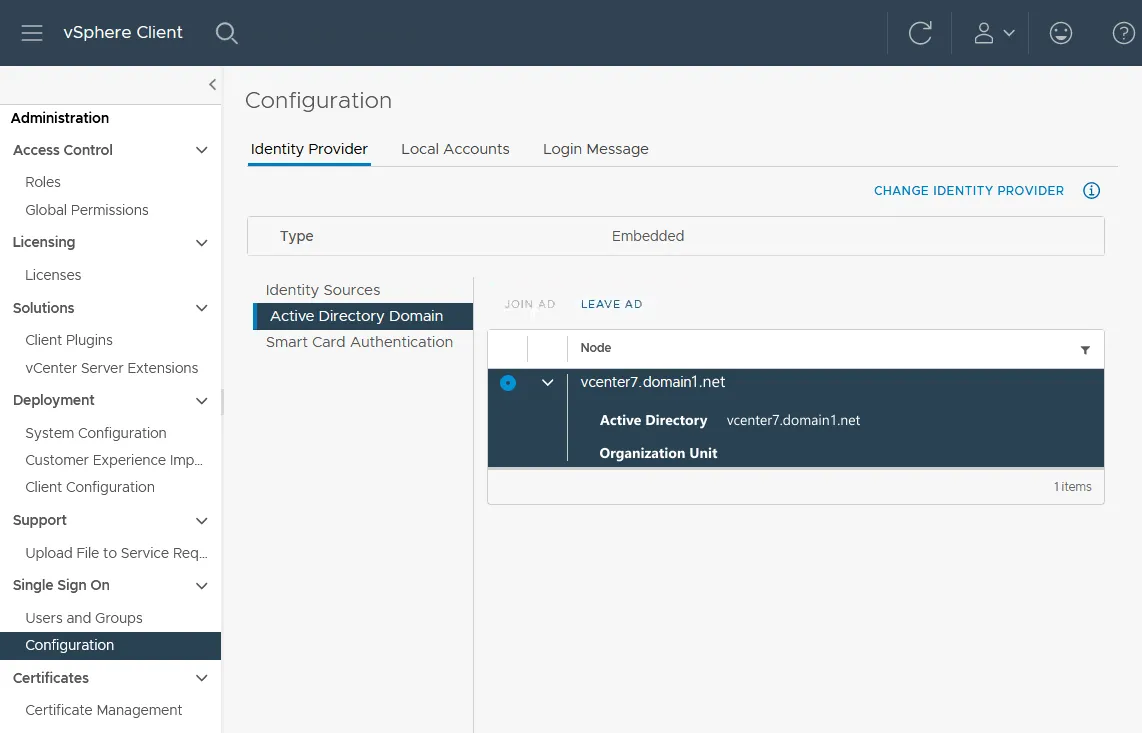

- Después de reiniciar el vCenter, puede ir a Administración > Single Sign On > Configuración > Proveedor de identidad > Dominio de Active Directory (como hizo anteriormente) y asegurarse de que la conexión al controlador de dominio se ha realizado correctamente y su vCenter es ahora miembro del dominio.

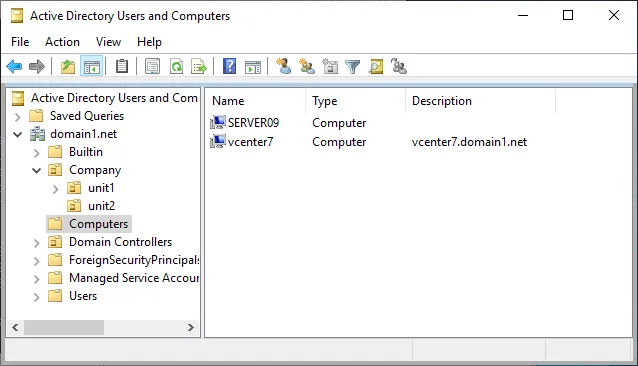

- También puede asegurarse de que su máquina vCenter se ha unido al dominio en Windows Server actuando como controlador de dominio. Para ello, abra Usuarios y equipos de Active Directory, seleccione su dominio y haga clic en Equipos. Puede ver que nuestra máquina vcenter7 es miembro de nuestro dominio Active Directory en la captura de pantalla de abajo.

Añadir la fuente de identidad

Una vez que el vCenter Server Appliance (VCSA) se ha unido al dominio y se ha reiniciado, estamos listos para añadir nuestra fuente de identidad de Active Directory:

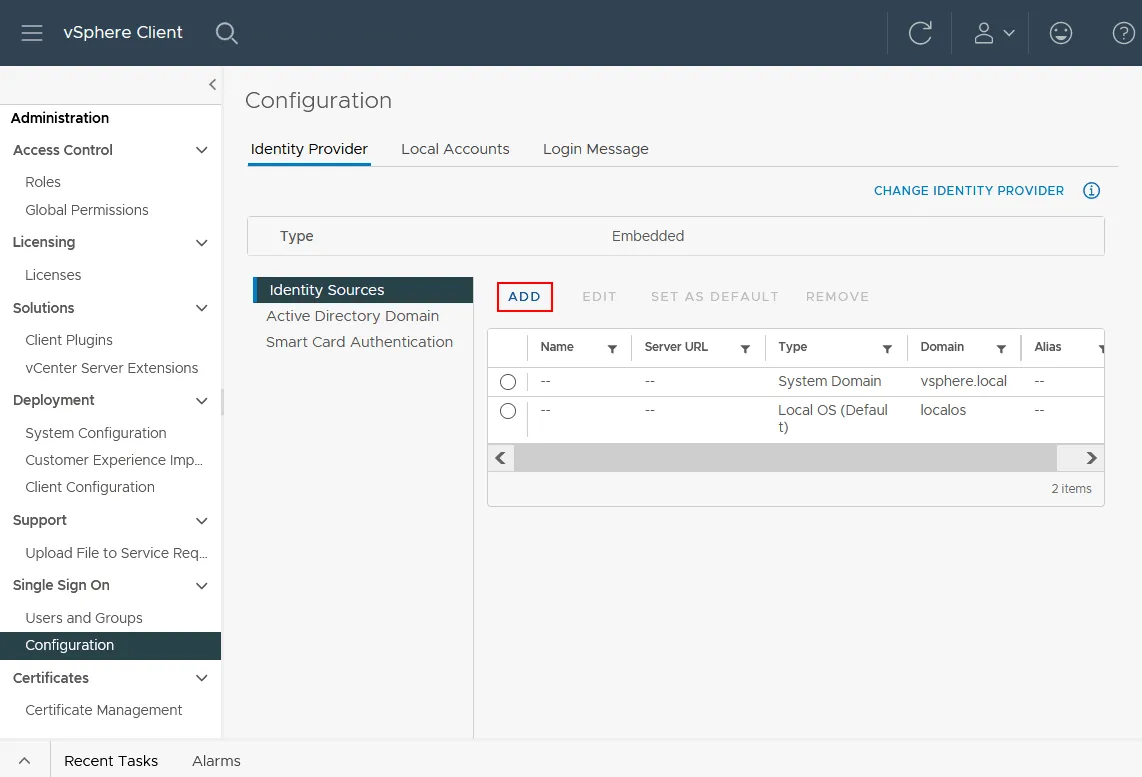

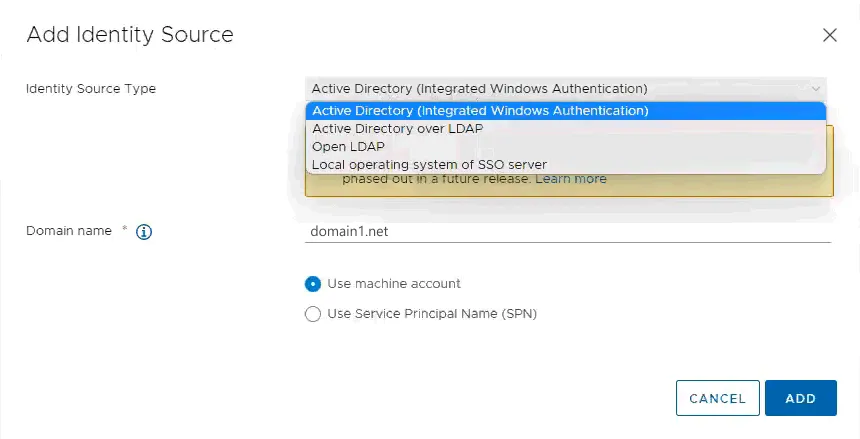

- Vuelva a Administración y haga clic en Configuración en el menú Inicio de sesión único. Haga clic en Fuentes de identidad en la pestaña Proveedor de identidad y, a continuación, haga clic en el botón AÑADIR para añadir una fuente de identidad.

- Seleccionamos la opción Directorio Activo (Autenticación Integrada de Windows). Ahora que hemos unido nuestro vCenter al dominio, el campo Nombre de dominio se rellena automáticamente con nuestro nombre de dominio. Aquí podemos dejar la opción Usar cuenta de máquina por defecto. Por último, complete la configuración de la fuente de identidad y haga clic en Añadir.

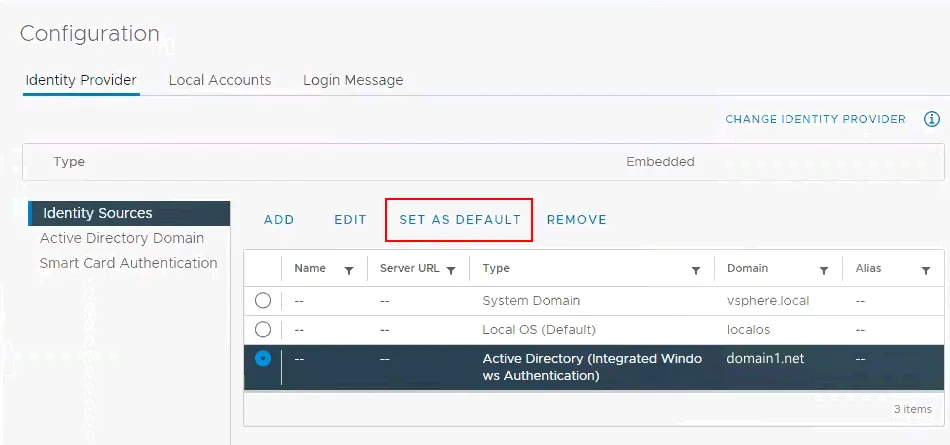

- Ahora, bajo la fuente de identidad, podemos ver nuestro dominio. Puede hacer clic en Establecer como predeterminado para utilizar este dominio de Active Directory por defecto.

Luego puede crear Roles en vCenter y asignar privilegios a esos roles y luego adjuntar un rol a un usuario de Active Directory.

Conclusión

Disponer de un sistema centralizado para la autenticación de usuarios en su entorno y utilizar Active Directory para la autenticación de usuarios de vSphere resulta útil en muchas situaciones. Asegúrese de hacer backup de su controlador de dominio Active Directory y del appliance vCenter Server con regularidad para evitar tiempos de inactividad y problemas causados por la incapacidad de autenticar usuarios y gestionar la infraestructura. NAKIVO Backup & Replication es una solución completa de protección de datos para entornos VMware vSphere. Utilice la solución para hacer backup de sus máquinas virtuales y aplicaciones como Microsoft Active Directory.